Что такое sha 2 как обновить

Обновление для добавления поддержки для Windows Server 2008 SP2 подписывания SHA-2

Обзор

Это обновление обеспечивает поддержку безопасный хэш алгоритм-2 (SHA-2) и проверки подписи функциональность кода в 64-разрядной версии Windows Server 2008 Пакет обновления 2 (SP2) который включает следующие компоненты:

Поддержка нескольких подписей на CAB-файл CAB-файла.

Поддержка нескольких подписей для файлов Windows PE.

Поддержка просмотра нескольких подписей при обновлении пользовательского интерфейса (UI).

Поддержка Проверка отметок времени RFC3161 компонент целостность кода, который проверяет подписи в ядре.

Поддержка различных прикладного программирования (API), которые включают CertIsStrongHashToSign, CryptCATAdminAcquireContext2 и CryptCATAdminCalcHashFromFileHandle2.

Безопасный хэш алгоритм (SHA) была разработана для использования в стандарте цифровой подписи (DSS) или алгоритма цифровой подписи (DSA). Он создавал бы 160-разрядных хэш-значение. Но известные слабые места SHA-1 предоставляет сам конфликт атак, которые позволяют злоумышленнику создать дополнительные сертификаты, цифровые подписи, как оригинал. Дополнительные сведения о SHA-1 хеша и алгоритмы подписисм.

Как получить это обновление

Каталог Центра обновления Майкрософт

Для получения отдельного пакета для данного обновления перейдите на веб-сайт каталога Центра обновления Майкрософт.

Сведения об обновлении

Предварительные условия

Для установки этого обновления необходимо иметь Windows Server 2008 с пакетом обновления 2, 64-разрядной установке.

Сведения о реестре

Чтобы применить это обновление, не нужно вносить изменения в реестр.

Необходимость перезагрузки

После установки обновления компьютер необходимо перезагрузить.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительные сведения

Система будет продолжать поддержку операций SHA-1 без изменений, поддерживающих. SHA-2 поддержка доступна до изменения Windows обновлений переместить из подписей SHA-1 и SHA-2 подписи переход полностью. В выпуске этой поддержки SHA-2 является первым шагом в этот переход. Позднее, эта поддержка станет обязательным для упрощения ключ SHA-2 подпись обновлений для Windows Server 2008 SP2.

RFC3161 Интернета X.509 открытый ключ инфраструктуры штамп времени протокол (TSP) определяет и описывает формат запросов и ответов на время отметки центра (TSA). TSA может использоваться для доказать, что цифровая подпись была создана во время срока действия сертификата открытого ключа X.509 инфраструктуры открытого ключасм.

В криптографии открытого ключа один из ключей, называемый закрытый ключ, должны храниться в секрет. Ключ, известный как открытый ключ предназначен для совместного использования в мире. Тем не менее должен быть способ для владельца раздела о том мире, к которому принадлежит ключ. Цифровые сертификаты предоставляют способ сделать это.

Цифровой сертификат — это электронный учетных данных, используемых для подтверждения удостоверения Интернет компьютеров, организаций и частных лиц. Цифровые сертификаты содержат открытый ключ упаковки вместе с некоторую базовую информацию (владельца, чего он может быть использован, после истечения срока его действия и поэтому он включен). Дополнительные сведения содержатся в разделе Общие сведения о криптографии открытого ключа и цифровые сертификаты.

Цифровые сертификаты в основном используются для проверки удостоверения пользователя или устройства, службы проверки подлинности или шифрования файлов. Как правило не нужно думать о сертификаты, время от времени сообщения о том, что срок действия сертификата истек или недопустимое. В этих случаях один необходимо следовать инструкциям в сообщении.

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Ссылки

Пользователи Windows 7 должны установить патчи KB4474419 и KB4490628, чтобы получать обновления

Ранее все обновления доставлялись с помощью SHA-1 и SHA-2. Алгоритм хеширования SHA-1 имеет ряд известных недостатков, и Microsoft планирует отказаться от SHA-1 и полностью перейти на улучшенный алгоритм SHA-2 в сентябре 2019 года.

Хотя данное изменение не представляет какой-либо проблемы для Windows 8.1, Windows 10 и соответствующих им серверных версий, этого нельзя сказать о Windows 7 и Windows Server 2008. Причина проста: обновления SHA-2 не поддерживаются в данных операционных системах.

Любое обновление, которое поставляется исключительно в SHA-2 версии и подписано только с помощью SHA-2, невозможно верифицировать на устройствах Windows 7 или Windows Server 2008. Это означает, что такие обновления не будут устанавливаться на устройствах под управлением данных версий Windows, пока не будет установлен патч для обновлений SHA-2.

Microsoft опубликовала график событий, связанных с переходом на SHA-2, на странице поддержки:

| Целевая дата | Событие | Применяется для |

|---|---|---|

| 12 марта, 2019 | В качестве обновлений безопасности выпущены патчи KB4474419 и KB4490628, которые добавляют поддержку SHA-2. | Windows 7 SP1, Windows Server 2008 R2 SP1 |

| 12 марта, 2019 | Для WSUS 3.0 с пакетом обновления SP2 выпущен патч KB4484071, который добавляет поддержку доставки обновлений, подписанных с помощью SHA-2. Для тех пользователей, которые используют WSUS 3.0 SP2, этот патч должен быть установлен не позднее 18 июня 2019 года. | WSUS 3.0 SP2 |

| 9 апреля, 2019 | В качестве обновления безопасности выпущены патч KB4493730, в котором добавлена поддержка SHA-2 для служебного стека (SSU). | Windows Server 2008 SP2 |

| 18 июня, 2019 | Цифровые подписи обновлений Windows 10 будут изменены с двойной подписи (SHA-1 / SHA-2) только на SHA-2. Никаких действий со стороны клиента не потребуется. | Windows 10 1709, Windows 10 1803, Windows 10 1809, Windows Server 2019 |

| 18 июня, 2019 | Обязательно: для клиентов, использующих WSUS 3.0 SP2, патч поддержки SHA-2 KB4484071 должен быть установлен к этой дате. | WSUS 3.0 SP2 |

| 16 июля, 2019 | Обязательно: Для обновления устаревших версий Windows потребуется установить патчи поддержки SHA-2. Установка патчей поддержки, выпущеных в марте и апреле, потребуется для продолжения получения обновлений для этих версий Windows. | Windows 7 SP1, Windows Server 2008 R2 SP1, Windows Server 2008 SP2 |

| 16 июля, 2019 | Цифровые подписи обновлений Windows 10 изменены с двойной подписи (SHA-1 / SHA-2) только на SHA-2. Никаких действий со стороны клиента не требуется. | Windows 10 1507, Windows 10 1607, Windows 10 1703 |

| 13 августа, 2019 | Содержимое обновлений для старых версий Windows подписано SHA-2 (встроенные подписанные двоичные файлы и каталоги). Никаких действий со стороны клиента не требуется. | Windows 7 SP1, Windows Server 2008 R2 SP1 |

| 10 сентября, 2019 | Устаревшие цифровые подписи обновлений Windows будут изменены с двойной подписи (SHA-1 / SHA-2) только на SHA-2. Никаких действий со стороны клиента не потребуется. | Windows Server 2012, Windows 8.1, Windows Server 2012 R2 |

Обновления, выпущенные до 12 июня 2019 года, по-прежнему будут доступны в виде SHA-1 версий, в противном случае произошла бы полная блокировка получения каких-либо обновлений.

Устройства, на которых не установлен патч SHA-2, перестанут получать обновления, начиная с 16 июля 2019 года до тех пор, пока патч не будет установлен в системе.

В целях обеспечения безопасности, обновления операционной системы Windows в настоящее время имеют двойную подпись с использованием алгоритмов хеширования SHA-1 и SHA-2. Проверка подлинности позволяет убедиться, что обновления поставляются непосредственно от корпорации Майкрософт и не были подменены во время доставки. Из-за ряда недостатков алгоритма SHA-1 и необходимости соответствия современным отраслевым стандартам Microsoft станет подписывать обновления Windows, исключительно с помощью более безопасного алгоритма SHA-2.

SHA-2 поддержка Майкрософт для Windows Server 3.0 SP2

Аннотация

Чтобы соответствовать отраслевым стандартам, Корпорация Майкрософт отходит от использования подписей SHA-1 для будущих обновлений и переходит на подписи SHA-2 (подробнее см. KB4472027). Без применения этого обновления SHA-2, начиная с июля 2019 года, WSUS 3.0 SP2 (также называемый WSUS 3.2) не сможет выполнить необходимые задачи обновления WSUS. Начиная с WSUS 4.0 в Windows Server 2012, WSUS уже поддерживает обновления с подписью SHA-2 и не требуется никаких действий со стороны клиентов. Это обновление необходимо для тех клиентов, которые все еще используют WSUS 3.0 SP2. Мы рекомендуем обновление до последней версии WSUS, версия 10.0.

Добавление поддержки SHA-2 не добавляет поддержку обновлений функций Windows 10 на WSUS 3.0 SP2.

Предварительные условия

Ежемесячная свертка Windows выпущена 12 марта 2019 года или позже, например,

KB4489880 или более высокая свертка для Windows Server 2008 SP2 установлена.

KB4489878 или более высокая свертка для Windows Server 2008 R2 SP1 установлена.

Мы рекомендуем вам совершить резервное копирование базы данных WSUS перед установкой

Синхронизация иерархии WSUS после успешной установки патча

Мы рекомендуем синхронизировать все серверы WSUS в вашей среде после применения этого обновления. Если у вас есть иерархия серверов WSUS, примените это обновление и синхронизируйте свои серверы с верхней частью иерархии.

Чтобы синхронизировать серверы таким образом, следуйте шагам ниже

Примените обновление к серверу WSUS, который синхронизируется с обновлением Microsoft.

Подождите успешного окончания синхронизации.

Повторите эти действия для каждого сервера WSUS, который синхронизируется с только что обновленным сервером.

Известные проблемы

Отмена установки данного через MSI обновления не поддерживается. Корпорация Майкрософт рекомендует проводить проверки в непроизводственной среде.

Удаленным администраторам Microsoft SQL Server следует загрузить и установить обновление, используя учетную запись с разрешениями администратора SQL Server. Установка WSUS3.0 SP2 с использованием удаленного сервера SQL всегда требует ручной установки этого обновления.

Вы можете столкнуться с сообщением об ошибке при тестировании локальной функции публикации. В журнале событий WSUS может появиться следующая запись об ошибке, “PublishPackage(): В ходе операции произошла ошибка: Не удалось подписать пакет; ошибка: 2147942527”.

Если вы обнаружите эту ошибку в журнале, то вы не установили применимые необходимые компоненты операционной системы Windows (KB4489878 или KB44898878). Пожалуйста, установите обновление необходимых компонентов, применимое к вашей версии Windows, и попробуйте снова провести тестирование.

После установки этого обновления загрузка содержимого может прерваться, если WSUS настроен на загрузку файлов экспресс-установки. Вы можете получить следующее обновление в SoftwareDistribution.log, «Информация WsusService.23 CabUtilities.CheckCertificateSignature Проверка сертификата файла не удалась для * \WsusContent\*\*.psf с 2148098064.”

Чтобы устранить эту проблему, установите перевыпущенную 9 сентября 2019 года версию (KB4484071) обновления для системы безопасности Чтобы убедиться, что у вас установлена последняя версия, перейдите на %windir%\system32\psfsip.dll и убедитесь, что это версия 7.6.7600.324.

Теперь файлы psf должны загружаться локально, когда загрузка файлов экспресс-установки настроена на сервере WSUS.

Получение обновления

Метод 1. Центр обновления Windows

Это обновление будет загружено и установлено автоматически.

Примечание. Это обновление также доступно через Windows Server Update Services (WSUS).

Способ 2. Каталог Центра обновления Майкрософт

Чтобы получить изолированный пакет для этого обновления, перейдите на веб-сайт каталога Центра обновления Майкрософт.

Ссылки

Ознакомьтесь с терминологией, используемой для описания обновлений программных продуктов Майкрософт.

Как отключить проверку цифровой подписи драйвера в Windows 7 и нужно ли это делать?

Как проверить наличие конкретных обновлений

dism /Online /Get-Packages

Или с выводом результатов в текстовый файл, например D:\Get-Packages.txt:

dism /Online /Get-Packages > D:\Get-Packages.txt

В текстовом файле Get-Packages.txt каждому установленному обновлению соответствует своя запись:

Удостоверение пакета : Package for KB4474419

6.1.3.2

Состояние : Установлен

Тип выпуска : Security Update

Время установки : 16.03.2021 1:45

В случае, когда обновление отсутствует, нужно установить его с использованием Центра обновления. В тех случаях, когда обновление невозможно установить, например, при использовании современных процессоров, которые якобы не поддерживаются ОС Windows 7, можно воспользоваться той же утилитой dism.exe :

Самым простым способом установки обновлений для Windows 7, в том числе и на неподдерживаемом оборудовании – воспользоваться замечательным ресурсом simplix.info. В разделе UpdatePack7R2 для обновления Windows 7 SP1 и Server 2008 R2 SP1 размещается постоянно обновляемый инструментарий для установки обновлений в рабочую систему или дистрибутив Windows 7 и Server 2008 R2, любого языка и архитектуры. Набор включает обновления для Internet Explorer 11, все критические, рекомендуемые и обновления безопасности.

В случае обнаружения проблем с установкой обновлений, автоматически выполняется дополнительная утилита WinRepair, устраняющая обнаруженные проблемы.

Как проверить наличие цифровой подписи у файла.

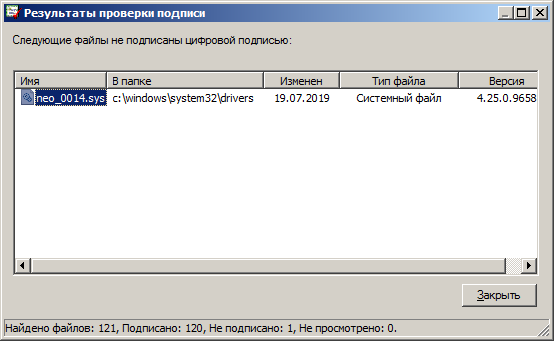

После нажатия на кнопку Начать начнется проверка цифровых подписей системных файлов. Результаты проверки отображаются в окне программы:

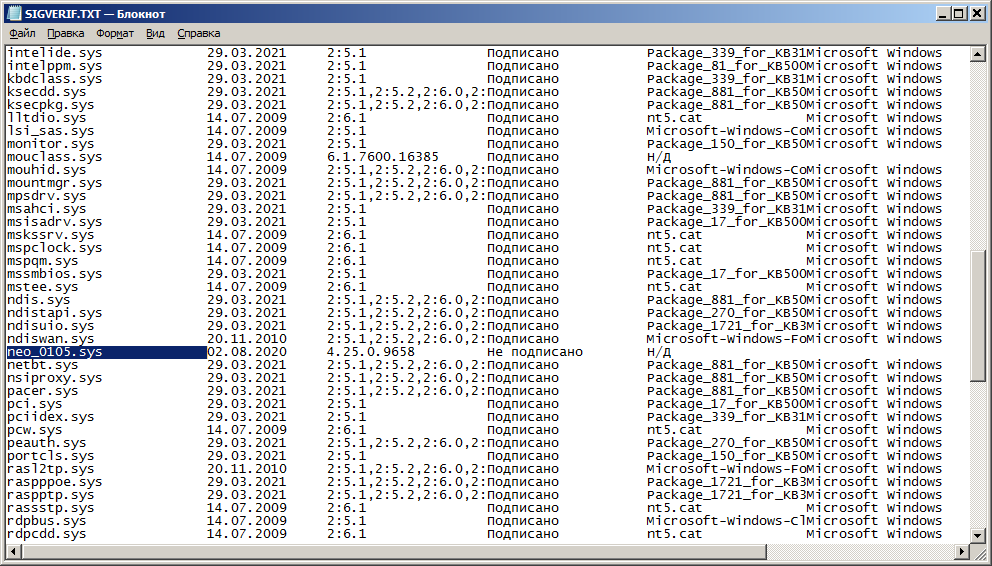

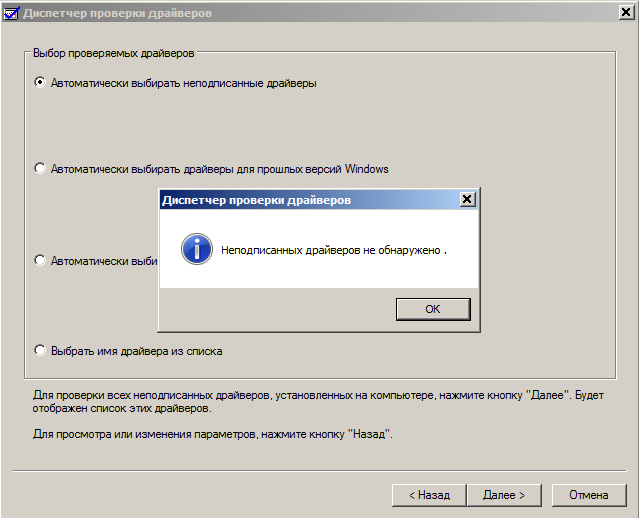

При чем, если выбрать файл вручную, утилита verifier.exe определяет драйвер neo_0014.sys как имеющий цифровую подпись.

В качестве дополнительного средства контроля цифровых подписей можно воспользоваться утилитой от Microfoft Sysinternals SigCheck. Она имеет небольшой размер и не требует установки в системе. Просто разархивируйте загруженный по ссылке выше, файл в какой-либо каталог, лучше, присутствующий в путях поиска исполняемых файлов, определенных переменной окружения PATH и введите команду:

Отобразится информация о цифровой подписи файла:

C:\Windows\System32\drivers\neo_0014.sys:

Verified: Signed

Signing date: 10:34 05.02.2018

Publisher: SoftEther Corporation

Company: SoftEther Corporation

Description: SoftEther VPN

Product: SoftEther VPN

Prod version: 4, 25, 0, 9658

File version: 4, 25, 0, 9658

MachineType: 64-bit

Таким образом, бывают случаи, когда подписанный цифровой подписью файл, может быть признан не имеющим подписи. Произойти это может по нескольким причинам, в том числе и внешним по отношению к текущей ОС Windows (например, временная невозможность выстроить цепочку сертификатов удостоверяющих центров по техническим причинам). Однако, как упоминалось выше, в случаях с Windows 7 нужно обратить особое внимание на работоспособность средств поддержки алгоритма SHA-2, обеспечиваемой обновлениями Microsoft. Основным из них является kb4474419, однако не исключено, что со временем к нему добавится еще какое-нибудь новое. В любом случае, ситуация с отсутствием цифровой подписи драйвера требует детальной разборки, а не бездумного отключения проверки цифровой подписи.

Как отключить проверку цифровой подписи драйвера.

0 (обозначается как boot загрузка). Загрузка драйвера выполняется в самом начале загрузки перед инициализацией ядра. Например, драйвер дискового контроллера.

1 (обозначается как System, системный) Загрузка драйвера осуществляется подсистемой ввода/вывода во время инициализации ядра. В качестве примера можно взять драйвер последовательного порта.

2 ( обозначается как Auto, запускаемый автоматически). Драйвер или служба запускаются автоматически, независимо от действий пользователя и его регистрации в системе.

3 (обозначается как Load of Demand, загружаемый вручную). Драйвер или служба запускаются по мере возникновения потребности в их функционировании. Например, как Драйвер запоминающих устройств для USB.

4 ( обозначается как Disabled, отключено). Драйвер или служба отключены. Вполне естественно, что для драйвера, имеющего параметр Start в реестре, равный 0 или 1, никакие групповые политики еще не могут быть применены, поскольку средства их применения еще не существуют в системе. Поэтому отключение проверки цифровой подписи драйвера на постоянной основе выполняются редактором данных конфигурации загрузки, командой:

Для применения настройки потребуется перезагрузка Windows. После перезагрузки, в правой нижней части экрана будет отображаться предупреждение о том, что Windows работает в тестовом режиме. Проверка цифровых подписей драйверов выполняться не будет.

В тех случаях, когда приведенная выше команда не срабатывает, рекомендуется перед ее выполнением отключить параметры контроля целостности конфигурации:

Хотя, из личного опыта – команда не оказывает никакого влияния на поведение загрузчика Windows.

Как и зачем переходить с SHA-1 на SHA-2 и почему это важно

Индустрия инфраструктуры открытых ключей (ИОК, англ. PKI — Public Key Infrastructure) рекомендует, чтобы любой объект инфраструктуры, использующий SHA-1, был переведён на более безопасный SHA-2. В этой статье описано, почему и как стоит это сделать.

В 2016 году миграция на SHA-2 была хорошей подготовкой к всеобщему дедлайну, сейчас же этот переход обязателен для обеспечения безопасности. Многие устройства и приложения, использующие электронные сертификаты, уже сейчас выводят предупреждения или ошибки или отказываются работать, если сертификат использует алгоритмы хеширования SHA-1 или старше. Зачем эти принудительные изменения? Потому что в хеше SHA-1 обнаружены серьёзные криптографические уязвимости, и дни, когда его защита ещё надёжна, уже сочтены.

Вплоть до 2017 года SHA-1 был самым популярным хешем, используемым для криптографической подписи, и некоторые, в особенности старые, приложения и устройства не принимали или не понимали хеши или сертификаты, основанные на алгоритме SHA-2. Это было основной проблемой перехода на новый стандарт.

Что такое хеш?

Криптографическая хеш-функция — это математический алгоритм, преобразующий любое уникальное сообщение (текст, видео, аудио, изображение и т. д.) в уникальную комбинацию, которую чаще всего называют «хешем» или «хеш-кодом». Два разных сообщения ни в коем случае не должны преобразовываться в одинаковый хеш, а два идентичных сообщения всегда должны возвращать один и тот же хеш. Благодаря этим свойствам хеш-код может использоваться для сравнения двух различных сообщений на идентичность. Криптографические хеши являются основой для практически любой цифровой аутентификации и проверки целостности файла.

Службы центра сертификации (ЦС) ИОК используют криптографические хеш-функции для подтверждения идентификационных данных и запросов цифровых сертификатов. Кроме этого, хеши используются для подтверждения цифровых сертификатов (например, цифровой подписью) и списка аннулированных сертификатов (CRL, certificate revocation list), которые выдают другие доверенные стороны. Доверенные стороны не смогут полагаться на достоверность цифровых сертификатов и другого контента, подписанного ЦС, если службы ИОК используют ненадёжный криптографический хеш. Стойкость криптографического хеша создаёт доверие ко всей системе ИОК.

Примечание: контрольные суммы — это хеш-подобные верификаторы, но без криптографических доказательств, подтверждающих, что они обеспечивают статистически уникальные результаты для уникальных входных сообщений.

В общем, криптографические хеши считаются более безопасными, чем контрольные суммы, хотя последние часто используются для некритических проверок целостности и подлинности.

Атаки на хеши

Стойкость криптографической хеш-функции в том числе обеспечивается тем, что для любого уникального сообщения формируется уникальный хеш. В то же время необходимо, чтобы по одному только хешу нельзя было воспроизвести исходное сообщение. На попытке обойти это свойство строится атака нахождения прообраза. Кроме того, два разных сообщения ни в коем случае не должны преобразовываться в одинаковые хеши, иначе возникнет явление, которое называется коллизией. На этом явлении основывается атака «дней рождения».

Общепринятые криптографические хеш-функции изначально считаются криптографически стойкими, но со временем злоумышленники находят математические уловки, ослабляющие их защиту.

Вычислительная сложность криптостойкого хеша равна заявленной эффективной длине последовательности бит минус 1. Таким образом, когда неизвестны его недостатки, 128-битный хеш будет иметь сложность вычисления 2^127. Как только кто-то найдёт математический алгоритм, который позволит взломать хеш за время меньшее, чем эффективная длина бит минус 1, такой хеш будет считаться ослабленным. Как правило, все общепринятые хеши становятся слабее со временем. Когда эффективная длина бит сокращается, хеш становится менее защищённым и менее ценным. Когда считается, что хеш может быть взломан за разумный период времени и с не столь значительными вычислительными ресурсами (стоимостью от сотен тысяч до миллионов долларов), то хеш считается «взломанным» и не должен больше использоваться. Взломанные хеши используются вредоносными программами и злоумышленниками для создания якобы законного программного обеспечения с цифровой подписью. Хороший пример такого ПО — Flame malware program. В общем, слабые хеши могут сыграть свою роль и не должны использоваться.

Введение в семейство SHA

Алгоритм SHA-1 был разработан Агентством национальной безопасности США (АНБ) и опубликован Национальным институтом стандартов и технологий США (NIST) в качестве федерального стандарта в 1995 году. Выпущенные NIST криптографические стандарты пользуются доверием по всему миру и как правило требуются на всех компьютерах, используемых правительством или вооружёнными силами Соединённых Штатов. SHA-1 заменил предыдущие ослабевшие хеш-функции, например, MD5.

Со временем несколько непрерывных криптографических атак на SHA-1 уменьшили эффективность длины ключа. Из-за этого в 2002 году АНБ и NIST выбрали SHA-2 новым рекомендуемым стандартом хеширования. Это случилось задолго до того, как SHA-1 начали считать взломанным. В феврале 2017 года обнаружили успешную атаку на хеш с помощью коллизий, которая сделала SHA-1 бесполезным для защиты электронной подписи.

Отличное обсуждение взлома SHA-1 и пример документации можно найти здесь.

Семейство SHA-2

SHA-2 — стандарт криптографического хеширования, который программное и аппаратное обеспечение должны использовать по крайней мере ближайшие пару лет. SHA-2 очень часто называется семейством хеш-функций SHA-2, поскольку содержит много хешей разных размеров, включая 224-, 256-, 384- и 512-битные последовательности. Когда кто-то говорит, что использует SHA-2, длина его хеша неизвестна, но сейчас самый популярный — 256-битный. Хотя некоторые математические характеристики SHA-2 совпадают с SHA-1, и в нём обнаружены незначительные недостатки, в криптомире он по-прежнему считается «стойким». Без сомнения, он лучше, чем SHA-1 и чем любой критический сертификат, приложение или аппаратное устройство, использующие SHA-1. Всё, что использует SHA-1, лучше перевести на SHA-2.

Обработка устаревших хэшей SHA-1

Все крупные поставщики веб-браузеров (например, Microsoft, Google, Mozilla, Apple) и другие доверенные стороны рекомендовали всем клиентам, сервисам и продуктам, в настоящее время использующим SHA-1, перейти на SHA-2, хотя что и когда должно перейти зависит от поставщика. Например, многие поставщики заботятся только о сертификатах TLS (т. е. веб-серверах), и только компания Microsoft озабочена использованием SHA-1 в цифровом сертификате от «публичного» центра сертификации. Но можно ожидать, что все поставщики потребуют перевести на SHA-2 все приложения и устройства, даже если они не готовы к этому. Сейчас большинство браузеров покажет сообщение об ошибке, если на веб-сайте используется публичный цифровой сертификат, подписанный SHA-1, но некоторые из них позволят вам обойти всплывающее окно и перейти на такой сайт. Возможно, в скором времени, все главные поставщики браузеров запретят обход сообщений об ошибке и переходы на сайты, использующие цифровые сертификаты SHA-1.

К сожалению, переход с SHA-1 на SHA-2 является односторонней операцией в большинстве сценариев сервера. Например, как только вы начнёте использовать цифровой сертификат SHA-2 вместо SHA-1, пользователи, не понимающие сертификаты SHA-2, начнут получать предупреждения и уведомления об ошибках, или даже отказы. Для пользователей приложений и устройств, не поддерживающих SHA-2, переход будет опасным скачком.

План перехода ИОК с SHA-1 на SHA-2

Каждая компания с внутренним ИОК, не использующая SHA-2, должна будет создать ИОК SHA-2 или перевести существующую ИОК с SHA-1 на SHA-2. Для перехода нужно:

Самая сложная часть перехода — определение того, какие устройства и приложения работают с SHA-2. Если используемые устройства не понимают SHA-2, вас ждёт неудача или сообщение об ошибке, которое вряд ли будет звучать как «SHA-2 не принят». Вместо этого готовьтесь к: «Сертификат не распознан», «Соединение нестабильно», «Соединение не может быть установлено», «Повреждённый сертификат» или «Непроверенный сертификат».

Подумайте о своей миссии, чтобы определить, какие важные части вашей инфраструктуры будут или не будут работать. Начните с попытки инвентаризации каждого уникального устройства, ОС и приложения, которые должны понимать SHA-2. Затем соберите команду людей, которые протестируют, работает ли SHA-2. Можно предварительно полагаться на информацию от поставщиков, но вы не будете знать наверняка пока не проверите самостоятельно.

Обновление приложений и устройств — задача не из лёгких, и потребует больше времени, чем кажется. Даже сейчас существует множество устройств и приложений, использующих старые версии OpenSSL, которые следовало бы обновить после атаки Heartbleed, но администраторы серверов этого так и не сделали.

Если у вас есть внутренняя ИОК, вам понадобится подготовить её к переходу на SHA-2. Иногда это означает обновление ваших центров сертификации, получение новых сертификатов или установку полностью новых ИОК. Последнее рекомендуется по множеству причин, в основном потому, что новая ИОК даст вам шанс начать сначала без груза старых ошибок.

Модели перехода ИОК

Ниже перечислены сценарии для внедрения SHA-2 в компоненты ИОК (для этих примеров используется двухуровневая ИОК — автономная корневая система, онлайн центры сертификации), каждый из которых может быть либо новым компонентом, либо перенесённым:

Остальные сценарии предполагают одно дерево ИОК:

Также возможно существование выдающего центра сертификации, который переключается между SHA-1 и SHA-2 по необходимости, но это с большой вероятностью вызовет путаницу в службах ИОК (и не особо рекомендуется). Если возможно, для облегчения перехода можно запустить параллельные ИОК, один — с SHA-1, другой — с SHA-2, а потом переводить используемые устройства после того, как позволит тестирование.

Примечание: собственный сертификат ЦС корневого ЦС не нужно переносить на SHA-2, даже если он всё ещё использует SHA-1. Все программы проверки устаревших SHA-1 заботятся обо всём после собственного сертификата корневого ЦС (и будут заботиться, по крайней мере, в обозримом будущем). Тем не менее, имеет смысл переместить всё, включая собственный сертификат ЦС корневого ЦС на SHA-2, чтобы можно было сказать, что вся ИОК — SHA-2, и избежать дальнейших изменений, связанных с SHA-1, в обозримом будущем.

Публичные ЦС уже перешли с SHA-1 на SHA-2 для любых сертификатов со сроком жизни, заканчивающимся после 1 января 2017, поэтому вы должны сосредоточить свои усилия на серверах и приложениях с ещё не перешедшими на SHA-2 публичными цифровыми сертификатами. После решения этой проблемы можно начать смотреть на внутренние ИОК и доверенные стороны. Переход с SHA-1 на SHA-2 технически не сложен, но это массовое логистическое изменение с множеством последствий, которое требует продолжительного тестирования.

Вряд ли большинство поставщиков знают точную дату смерти SHA-1 (т. е. дату, когда его использование в приложении или устройстве будет приводить к «фатальным» ошибкам), но скорее всего это произойдёт раньше, чем вы ожидаете, так как всё больше пользователей переходит на SHA-2. Поэтому вам действительно стоит совершить переход уже сейчас.

SHA-3 уже здесь, но стоит ли его использовать?

Хотя в SHA-2 не обнаружено существенных криптографических слабостей, он считается алгоритмически схожим с SHA-1. Большинство экспертов думают, что его время жизни будет схожим с SHA-1. В августе 2015 NIST утвердило новый алгоритм криптографического хеширования SHA-3. Он не обладает теми же математическими свойствами, что SHA-1 и SHA-2 и должен быть более устойчив к криптографическим атакам, чем его предшественники.

К сожалению, люди, откладывающие свой переход на SHA-2 в надежде сразу перейти на SHA-3, будут очень расстроены. Общемировое принятие стандарта SHA-3 может затянуться на долгие годы, а переход на SHA-2 следует сделать уже сейчас. Если вы перейдёте на SHA-3 сейчас, то большинство, если не все, ваших криптографически-зависимых приложений или устройств, скорее всего, сообщат об ошибке (не смогут распознать цифровой сертификат).

Итак, если вы ещё не перешли на SHA-2, то переходите сейчас. И когда SHA-2 начнёт ослабевать, мы все вместе перейдём на SHA-3.