Что такое дополнительная услуга веб фильтрации

Что такое дополнительная услуга веб фильтрации

Веб-фильтрация (Web Filtering)

Что такое веб-фильтрация? Зачем она необходима? И как ее настроить на FortiGate? Именно такие вопросы стали основной причиной написания данной статьи.

Что такое веб-фильтрация?

Это довольно небольшой обзор проблем, которые призвана решать веб-фильтрация. Думаю, в целесообразности ее использования у вас не осталось сомнений. Поэтому, теперь необходимо рассмотреть принцип ее работы и настройку на FortiGate.

Как работает веб-фильтрация?

Рассмотрим настройку веб-фильтрации на FortiGate. Она доступна во всех режимах инспекции — Flow Based и Proxy. Однако режим Flow Based поддерживает меньше функций

Веб-фильтр, как и рассмотренный в прошлый статьях функционал, работает как профиль безопасности. Аналогично с остальными профилями безопасности, он отдельно настраивается и применяется к политикам брандмауэра.

Рассмотрим настройку веб-фильтрации в режиме Flow-Based. Для этого настроим режим работы FortiGate (см. рис. 1).

Рисунок 1. Настройка режима работы FortiGate

Теперь, необходимо перейти во вкладку Security Profiles→ Web Filter (см. рис. 2).

Рисунок 2. Меню в разделе Web Filter

Web Filter может быть по умолчанию скрыт. Чтобы его включить, необходимо зайти в меню System→Feature Visibility и возле поля Web Filter перевести ползунок в состояние enable.

Создадим свой профиль, запрещающий доступ к сайту facebook.com. Для этого переходим в меню создания нового профиля. Наблюдаем примерно такую же картину, как и в предыдущем меню. Сначала необходимо дать профилю имя. Назовем его DenyFacebook. По умолчанию включена фильтрация, основанная на категоризации FortiGuard. Для каждой категории или подкатегории можно выбрать определенное действие:

• Allow — разрешить доступ к веб сайту;

• Block — запретить доступ к веб сайту;

• Monitor — следить за трафиком данного веб сайта.

На данный момент эта фильтрация нам не нужна, поэтому в поле FortiGuard category based filter переводим ползунок в состояние disable.

Теперь, в области Static URL Filter в поле URL Filter переводим ползунок в состояние enable. Должно появиться окно, в котором необходимо нажать на клавишу Create. В появившемся окне необходимо ввести нужный URL и выбрать для него действие. URL вводится в виде регулярного выражения. Введем *facebook.com. Это позволит заблокировать любые URL, которые будут вести на facebook.com. Выберем действие Block. Следует упомянуть о действии Exemt, доступном только в Static URL Filter. Оно применяется для проверенных источников. Трафик, попавший под это действие, избегает проверки всеми остальными профилями безопасности.

Так же присутствует возможность блокировки веб-сайтов, содержащих определенный контент. (см. рис. 3)

Рисунок 3. Пример настройки профиля

Теперь применим созданный профиль безопасности к политике, которую мы создали в одной из прошлых статей.

Проверим — facebook.com действительно недоступен.

Рассмотрим работу веб-фильтра в режиме Proxy Based

Для того, чтобы начать настройку, необходимо переключить FortiGate в режим прокси. Это можно сделать в меню System → Settings. Теперь заходим в меню Security Profiles → Web Filter и выбираем ранее созданный нами профиль DenyFacebook. Настройка абсолютно аналогична, однако режим прокси поддерживает дополнительные функции, такие как: поисковые системы, опции прокси, разрешения для определенных пользователей (см. рис. 4).

Рисунок 4. Настройка веб-фильтра Proxy Based

При умелом использовании веб-фильтрации можно значительно укрепить безопасность сети. Поэтому я советую вам практиковаться, используя различные методы и разные регулярные выражения для определения шаблонов, которые подойдут именно вам и обеспечат максимальную безопасность вашей сети.

Системы контентной веб-фильтрации

Интернет-фильтры для ограничения доступа к сайтам и содержанию

Выбор средств защиты

Поиск

Мнение

Описание и назначение

Веб-фильтрация, или интернет-фильтр — это программное или аппаратное средство для обеспечения фильтрации веб-страниц по их содержимому, что позволяет ограничить доступ пользователям к определенному списку сайтов или услугам в интернете.

Системы веб-фильтрации могут быть выполнены в различных вариациях:

Средства веб-фильтрации предотвращают посещение опасных сайтов, на которых размещены вредоносные программы или отнесенных к числу фишинговых сайтов. Но главной их задачей является управление доступом к веб-сайтам определенных категорий. С их помощью можно без труда ограничить сотрудникам компаний доступ ко всем веб-сайтам определенных категорий.

Весь входящий трафик анализируется и распределяется по категориям. В зависимости от настроек средства интернет-фильтрации может быть заблокирован доступ к определенной категории контента, а пользователю на экран будет выведено предупреждение.

Изначально системы веб-фильтрации сверяли URL-адреса, по которым переходит пользователь, с собственной базой и черными списками методом регулярных выражений. Было выявлено, что такой способ неэффективен, в отличие от распознавания образов и анализа языка. Таким образом, сейчас сверяются не только ссылки, но и вся информация, размещенная на веб-странице, и производится поиск по ключевым словам и выражениям. На основе полученных данных вычисляется процент соответствия информации к какой-либо заранее определенной категории. В случае, когда этот процент превышает допустимый уровень, система интернет-фильтрации блокирует доступ к сайту. Дополнительной функцией к фильтрации является сбор статистики посещения веб-страниц и отчетность, позволяющая системным администраторам понимать, на что расходуется трафик организации.

Помимо контентной фильтрации HTTP-трафика, разработчики систем веб-фильтрации предоставляют своим пользователям возможность проверять и защищенный HTTPs-трафик, а также надежность SSL-сертификатов. Это актуально в случае, когда злоумышленники используют шифрование для кражи персональных данных, номеров банковских карт и PIN-кодов.

Не стоит забывать и о том, что кроме опасности посещения мошеннических сайтов изнутри компании, утечка конфиденциальной информации в первую очередь подразумевает появление данных в исходящем трафике компании. Сотрудники могут по ошибке или намеренно отправить клиентские базы или персональные данные через мессенджеры или электронную почту. При корректно настроенном интернет-фильтре удастся избежать подобных инцидентов, порочащих репутацию компании и ведущих к серьезным убыткам.

При выборе средства веб-фильтрации стоит обратить внимание на полноту классификатора, скорость классификации новых сайтов, а также процент ложных срабатываний.

Обзор SkyDNS, сервиса интернет-фильтрации для бизнеса и госучреждений

SkyDNS — сервис интернет-фильтрации, функционирующий на основе технологии доменных имён DNS. Система позволяет ограничивать интернет-доступ на рабочем месте для повышения продуктивности работников, защищать ресурсы компании от киберугроз использующих DNS-протокол, блокировать фишинговые сайты и интернет-ресурсы распространяющие вредоносные программы.

Сертификат AM Test Lab

Номер сертификата: 371

Дата выдачи: 28.12.2021

Срок действия: 28.12.2026

Введение

Многие компании по всему миру несут убытки из-за многочисленных интернет-угроз. Так, по данным исследования Cybersecurity Ventures, в 2021 г. ущерб от действий киберпреступников во всём мире превысит 6 трлн долларов США. В эту сумму входят убытки от повреждения и уничтожения данных, от кражи денег, от хищения личных и финансовых сведений, от нарушения деятельности бизнеса, от репутационного ущерба и т. п. Использование человеческого фактора всё так же остаётся одним из самых популярных векторов проникновения в корпоративную сеть. Злоумышленники часто применяют вредоносные фишинговые вложения и ссылки, которые перенаправляют пользователей на опасные сайты. Такие методы в последнее время стали популярны в том числе из-за пандемии COVID-19 и работы из дома без применения корпоративных решений для защиты доступа во внешние сети. Риски возникновения этих угроз можно снизить с помощью интернет-фильтрации, которая позволяет запретить доступ ко вредоносным и подозрительным сайтам.

Другую опасность представляет собой нецелевой расход рабочего времени персонала. Это стало особенно актуальным в связи с массовым переходом организаций на удалённый режим работы. Руководители хотят понимать, чем на самом деле занимаются их сотрудники: подчинённые могут тратить большое количество времени на личные нужды, в том числе на посещение сайтов, которые не связаны с работой, на онлайн-игры, просмотр фильмов и т. д. И эту проблему можно решить с помощью внедрения сервиса интернет-фильтрации — ограничения доступа к выбранным веб-сайтам.

Для реализации веб-фильтрации можно использовать сетевые шлюзы (UTM), различные системы предотвращения утечек информации (DLP), прокси-серверы и тому подобное. Внедрение и поддержка этих систем требует значительных финансовых затрат и выделения квалифицированных специалистов.

Компания SkyDNS предлагает для решения проблем разграничения доступа к интернет-ресурсам недорогой продукт по фильтрации с помощью специализированного DNS-сервера. Такой вариант не требует большого количества времени и высокой квалификации для внедрения и применения. Сервис SkyDNS даёт много возможностей для управления интернет-доступом и анализа использования веб-ресурсов.

Функциональные возможности SkyDNS

SkyDNS — сервис интернет-фильтрации, в основе которого лежит технология доменных имён DNS. DNS-протокол используется для связывания доменного имени сайта с его IP-адресом.

К основным целям работы SkyDNS можно отнести:

Рассмотрим подробнее основные функции решения SkyDNS.

Блокировка сайтов по категориям

Фильтрация по категориям — гранулярная настройка доступа к сайтам по категориям изо встроенной базы данных SkyDNS. Фильтр SkyDNS содержит 61 категорию сайтов, и этот реестр постоянно актуализируется.

Все категории разделены на группы. Перечень доступных групп и категорий:

Чёрные и белые списки

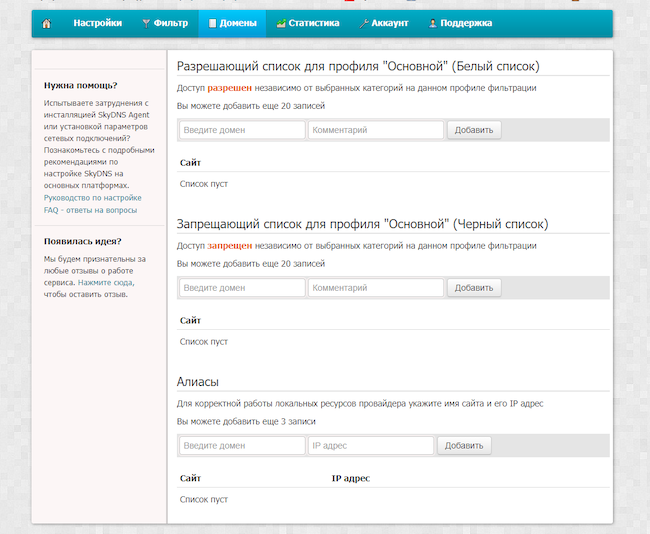

Сервис SkyDNS позволяет администратору создавать свои чёрные и белые списки. Чёрный список помогает блокировать конкретные сайты, белый — открывать только заданные интернет-ресурсы. Важно подчеркнуть, что ресурсы из чёрных и белых списков всегда заблокированы / доступны вне зависимости от настроек категорий. Если конкретная категория не заблокирована, а относящийся к этой категории сайт добавлен в чёрный список, то сайт будет заблокирован. Если же, наоборот, категория заблокирована, а входящий в неё сайт внесён в белый список, то пользователь будет иметь доступ к этому сайту.

Рисунок 1. Личный кабинет SkyDNS. Чёрные и белые списки

Поддержка профилей фильтрации

Для обеспечения определённого поведения контентного фильтра для разных пользователей (например, для сотрудников различных отделов) сервис SkyDNS поддерживает возможность создания разных профилей, разделение на которые осуществляется с помощью приложения SkyDNS (в том числе для разных учётных записей одного компьютера), модуля в роутерах Zyxel Keenetic или путём привязки профиля к конкретному внешнему IP-адресу. Также профили используются при настройке расписания.

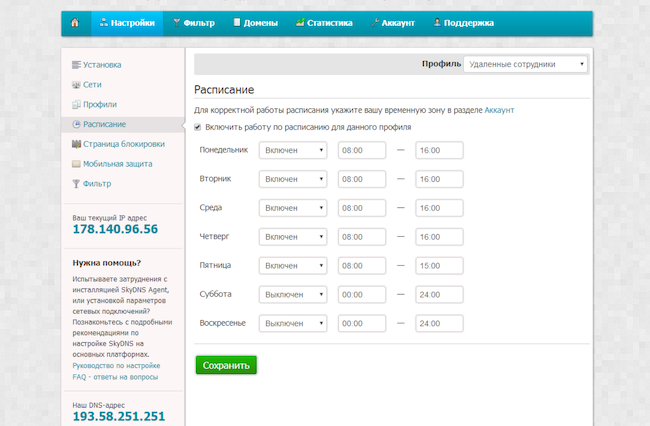

Расписание фильтрации

Сервис SkyDNS позволяет администратору гибко настраивать время и режимы фильтрации под любые нужды и сценарии работы. В качестве примера, актуального для бизнеса, можно привести установку различных правил фильтрации по времени суток для разрешения доступа сотрудников к запрещённым сайтам в нерабочее время. Расписание в сервисе реализуется через дополнительные профили настроек, в каждом из которых можно задать свой график включения или отключения этого профиля.

Рисунок 2. Личный кабинет SkyDNS. Расписание блокировки

Сбор статистики

Фильтр SkyDNS позволяет получать детальную статистику по интернет-активности пользователей сети. Всего предусмотрено пять видов отображения данных за указанный период:

Благодаря функции сбора статистики руководитель может провести анализ посещённых в рабочее время сайтов и сделать заключение об эффективности сотрудника, выяснить, ищет ли подчинённый другое место работы или, возможно, уже работает на фрилансе.

Доступна выгрузка данных в форматах CSV и PDF. Также есть опция отправки ежемесячной статистики на почтовый ящик администратора.

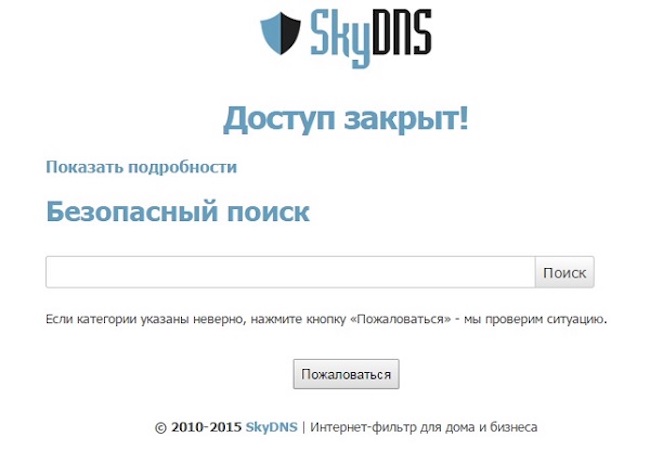

Страница блокировки

Контент-фильтр SkyDNS позволяет администраторам настраивать страницу блокировки. Предусмотрено пять вариантов оформления:

Рисунок 3. Стандартная страница блокировки SkyDNS

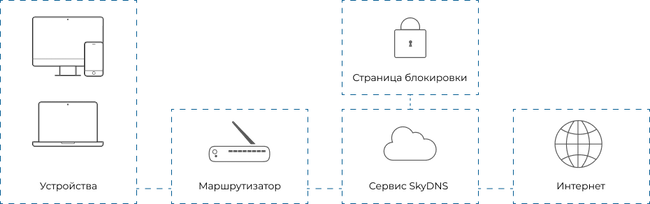

Схема работы SkyDNS

Рассмотрим порядок работы со SkyDNS. Для начала пользователю необходимо выбрать категории сайтов, которые должны блокироваться: в личном кабинете на сайте skydns.ru либо через специальную программу-агент. Спустя несколько минут настройки распространяются на DNS-серверы SkyDNS и заданные правила фильтрации начинают действовать.

После этого все DNS-запросы с компьютеров пользователей идут на DNS-сервер SkyDNS, где каждый из них категорируется и сверяется с выбранными заранее блокируемыми категориями. Если запрос не входит ни в одну из заблокированных категорий или в чёрный список, то возвращается IP-адрес сайта и веб-страница открывается. Если же запрос относится к заблокированной категории, то возвращается IP-адрес страницы блокировки. При этом качество контент-фильтрации во многом зависит от актуальности базы сайтов, разбитых на категории, а также от охвата ею интернета.

Объём базы категорированных интернет-ресурсов составляет более 115 млн сайтов, что охватывает примерно три четверти действительно существующих и работающих веб-узлов. Отличительной особенностью базы является особое внимание к русскоязычному сегменту интернета.

Рисунок 4. Схема работы SkyDNS

Сценарии работы SkyDNS

Сервис SkyDNS может оказать компаниям реальную помощь в защите от киберугроз и предотвратить инциденты в информационной безопасности. Рассмотрим несколько примеров работы сервиса SkyDNS.

Пример 1: эффективность сотрудников

Компании необходимо предотвратить доступ к сайтам, которые не относятся к рабочим процессам, с компьютеров сотрудников, а также собирать информацию об интернет-активности персонала.

Наиболее подходящим вариантом является интернет-фильтр «SkyDNS.Бизнес». Сервис интегрируется в корпоративную сеть с помощью установки на компьютеры программы «SkyDNS.Агент». Настраиваются правила фильтрации для каждого отдела (сервис, бухгалтерия, охрана и т. д.). В зависимости от отдела и назначения конкретного компьютера закрывается доступ к социальным сетям, YouTube, медиахранилищам, сайтам с онлайн-играми и порнографией и др.

Пример 2: загруженность интернет-соединения

Рассмотрим ещё один пример. Скорость интернет-соединения в компании очень низка: когда кто-то скачивает большие файлы, скорость существенно падает. Сначала для ограничения доступа к медиаресурсам использовались чёрные списки, составляемые вручную. Однако такая технология требовала существенных трудозатрат и постоянных корректировок списков.

Решить проблему также может сервис SkyDNS. Система блокирует запрещённые законодательством сайты, а также интернет-ресурсы с большими объёмами трафика — медиахранилища, веб-сервисы с музыкой и подписками, файлообменники и торренты. В результате все сайты, которые могут замедлить интернет, надёжно заблокированы и скорость интернета в компании значительно увеличивается.

Пример 3: скрытый майнинг

С помощью письма с фишинговой ссылкой злоумышленники устанавливают скрытый майнер на устройства организации. Это приводит к излишней трате системных ресурсов компьютеров и к увеличению расхода электроэнергии.

Сервис контент-фильтрации SkyDNS блокирует переход по фишинговой ссылке, благодаря чему вредоносная программа не попадает на устройство. Если же подобный инцидент всё-таки происходит, SkyDNS блокирует соединение вредоносного объекта с управляющим центром и не даёт установить майнер. Если майнер уже установлен, сервис выдаст предупреждение о подозрительной активности.

Таким образом, фильтр SkyDNS не позволит использовать ресурсы компании как средство заработка для злоумышленников.

Пример 4: подработка сотрудников

Предположим, что сотрудник компании подрабатывает в рабочее время, выполняя заказы на биржах фриланса. При использовании расширенной контент-фильтрации SkyDNS по статистике видно, что сотрудник периодически обращается ко фриланс-биржам freelance.ru и freelancer.com.

С сотрудником проводится беседа, выявляются причины такого поведения. Он соглашается заниматься фрилансом только в свободное от работы время, благодаря чему его эффективность повышается.

Таким образом, контент-фильтр SkyDNS помогает следить за интернет-активностью работников.

Пример 5: работа с пиратским софтом

Сотрудники скачивают с торрентов пиратские программы и используют их на рабочих компьютерах. При проверке надзорного органа выявляется несоблюдение авторских прав на программное обеспечение. В итоге компанию штрафуют.

Расширенная контент-фильтрация SkyDNS позволяет блокировать торрент-трекеры и банки программ. Она исключает возможность скачивания и установки пиратского «софта», а также помогает компании избежать штрафных санкций при следующей проверке со стороны надзорных органов.

Тарифы SkyDNS для бизнеса

Сервис SkyDNS работает по принципу подписки: организации ежегодно оплачивают услуги и получают доступ к определённым возможностям в зависимости от выбранного тарифного плана. Бизнес-пользователям предлагается 2 вида тарифов — «Бизнес» и «Бизнес+». Тот или иной тариф рекомендуется выбирать в зависимости от количества подключаемых компьютеров, сетей, профилей. Тариф «Бизнес» предназначен для небольших организаций, а «Бизнес+» используется для крупных многофилиальных структур, которым необходимо защищать удалённые друг от друга локальные офисы и настраивать разные политики фильтрации для каждого из них. Тариф «Бизнес+» отличается расширенными функциональными возможностями, а также увеличенным объёмом чёрных и белых списков.

Таблица 1. Сравнение тарифов SkyDNS для бизнеса

Контентная фильтрация: зачем и как это делать

Привет, Хабр! Сегодня мы поговорим о фильтрации интернет-контента. Три года назад вступил в силу федеральный закон 139-ФЗ, дополнивший уже принятый 436-ФЗ «О защите детей от информации, причиняющей вред их здоровью и развитию». В соответствии с российским законодательством, доступ в интернет в школах возможен лишь «при условии применения административных и организационных мер, технических, программно-аппаратных средств защиты детей от информации, причиняющей вред их здоровью и (или) развитию». Другими словами, закон требует обязательной фильтрации интернет-контента. Добро пожаловать под кат.

Возможно, кто-то считает, что это исключительно российская новация. Вовсе нет. Практика фильтрации контента давно есть во многих странах, делается это по-разному. Например, во Франции министерство народного образования запустило автоматизированную и централизованную фильтрацию контента в школах на основании двух «чёрных списков»: в первом списке – порнографические ресурсы, во втором – расистские и антисемитские сайты. Он составлен в соответствии с общеевропейским проектом по развитию безопасного интернета (Safer Internet Action Plan).

В США «Акт о защите детей от интернета» был принят еще в 2001 году. Для фильтрации используются коммерческие фильтрующие программные пакеты, а в некоторых штатах — блокирование IP-адресов на уровне провайдера.

В Канаде в рамках проекта «Чистая связь» с 2006 года провайдеры, добровольно участвующие в программе, блокирует переход по ссылкам из «черного списка», который формируется аналитиками Канадского центра по защите детей (Canadian Centre for Child Protection). Провайдеры сами решают, как блокировать контент — по IP-адресу или доменному имени, а Sasktel BellCanada и Telus принципиально блокируют только ссылки, чтобы избежать случайного блокирования ресурсов, не содержащих запрещенного контента.

Большинство поисковых систем в Германии — Google, Lycos Europe, MSN Deutschland, AOL Deutschland, Yahoo!, T-Online и T-info — присоединились к соглашению «Добровольный самоконтроль для мультимедийных сервис-провайдеров». Они фильтруют интернет-сайты на основе списка, который определяется Федеральным департаментом по медиаресурсам, вредным для молодежи.

Контентная и url-фильтрация необходима не только в библиотеках, школах и университетах, где делать это нужно обязательно.

Уже давно большинство компаний старается закрыть доступ к развлекательным ресурсам и социальным сетям для своих сотрудников. Нет нужды объяснять — почему. С другой стороны, делать это необходимо с умом. Ведь доступ к Facebook и LinkedIn для HR, PR и сотрудникам отдела продаж нужен для повседневной работы. Да, полностью закрыть доступ к ресурсам, которые в компании считаются нежелательными для посещения, нельзя. Можно обойти эти запреты, выходя в интернет со смартфона или планшета. Но хотя бы не через корпоративную сеть.

Для простоты рассмотрим настройки фильтрации контента на примере обычной школы. Настройка модуля NetPolice и правил пользователей по типу, группе и категории для любой другой организации происходит аналогично.

Что нам нужно сделать? Запретить для всех доступ к сайтам из списка Росреестра, настроить школьникам доступ только по разрешенным категориям, а учителям — доступ по всем категориям, кроме запрещенных.

1. Начинаем с создания групп пользователей. В нашем случае это группы «Учителя» и «Школьники». Разумеется, в компании необходимо будет создать больше групп: «Руководители», «Сотрудники», «PR», «HR» и так далее. Принцип создания групп пользователей тот же, что и в нашем примере.

Для создания группы пользователей переходим в раздел консоли управления «Пользователи и группы». В блоке «Пользователи и группы» во вкладке «Действия» нажимаем на ссылку «Добавить группу»:

2. Сначала создаём группу «Учителя»:

3. Теперь создаём правила для пользователей при помощи модуля NetPolice. В консоли управления переходим в раздел «Модули расширения – NetPolice – Правила» и добавляем его:

4. Называем правило «Запрет по категориям (учителя)» и выбираем категории запрета:

5. создаём пользовательское правило и выбираем тип правила «Запретить доступ»:

6. В настройке правила выбираем группу «Учителя». На этом настройка для этой группы завершена:

7. Теперь переходим к созданию правил для группы «Школьники». Сначала (пусть это не покажется странным) нам необходимо запретить доступ ко всем ресурсам:

7. Добавляем правило, разрешающее пользователям работу с DNS (53 порт), чтобы выход в интернет был возможен. Для этого создаём правило «DNS-клиент», выбираем протоколы TCP/UDP и изменяем диапазон портов назначения на 53 порт:

8. Теперь добавляем пользовательское правило, разрешающее ученикам просмотр сайтов:

9. В отличие от группы «Учителя», которой разрешено посещать любые ресурсы, кроме запрещенных, пользователи из группы «Школьники» могут попасть только на определенные интернет-ресурсы:

10. Создаём новую категорию и подтверждаем автоматическое создание нового правила на разрешение:

11. И, наконец, настраиваем правило для работы с группой «Школьники».

12. Возвращаемся к настройкам групп пользователей, ведь нам еще необходимо, чтобы весь трафик проходил через прокси-сервер и блокировался при запросах мимо прокси.

13. Первыми в списке должны идти правила на разрешения. Для группы «Учителя» правило «Запрет по категориям (учителя)» добавляется автоматически:

Нам осталось только внести пользователей в определенные группы и проверить правильность настроек, перейдя по ссылке www.smart-soft.ru/ru/solutions/check-federal-law/.

Этим возможности Traffic Inspector не ограничиваются. Кроме контентной фильтрации мы можем, создав так называемый «черный» список, запретить доступ к определенным сайтам, которые могут не быть включены в уже запрещенные категории. Например, таким образом в компании можно запретить для определенных категорий сотрудников доступ к социальным сетям и развлекательным сервисам.

Подробнее о настройках «черного» списка здесь.

Если наши читатели знают другие интересные решения этой проблемы, как всегда, приглашаем к обсуждению.