Что такое брут дедиков

Админ, нас атакуют или Как защитить дедик от брута

Любому серверу для хорошей работы нужны три вещи: топовое железо, надёжное подключение и грамотный админ. Но всё это станет бессмысленным, если не обеспечить защиту от атак и взлома. Из нашей статьи вы узнаете, как защитить дедик от брута и не потерять свои данные, важные настройки и другие результаты кропотливой работы. А если слова «rdp», «дедики» и «брут» вам ни о чём не говорят, то мы восполним эти пробелы.

Дедик, dedik, dedicated — зачем нужен выделенный сервер

Если вы далеки от администрирования, то могли подумать, что Дедик и Брут — это два друга (или недруга?) с экзотическими именами. Но нет — слово «дедик» образовалось от английского dedicated, а точнее Dedicated server. Сленговое название «дедик» означает, как нетрудно догадаться, выделенный сервер. Опытные пользователи уже знают обо всех преимуществах физических серверов, но на всякий случай мы напомним.

Dedicated server — это, по сути, полноценный компьютер, расположенный в дата-центре провайдера в отдельной стойке и работающий 24 часа в сутки 7 дней в неделю. В отличие от виртуального хостинга, на нём не будут размещены сайты других клиентов, что, несомненно, даёт ощутимые преимущества:

— Все ресурсы принадлежат вам, что делает работу сервера более стабильной.

— Можно выбрать любую версию любой операционной системы и настроить её на своё усмотрение, а также установить необходимое ПО.

— Вы будете осуществлять полноценное администрирование своего сервера с root-правами.

— Всё оборудование полностью изолировано и находится в отдельной стойке, что повышает безопасность и сохранность данных.

И, конечно же, на выделенном сервере нет ограничений на количество сайтов, баз данных и почтовых ящиков. Обычно «дедики» используются для крупных ресурсов или проектов, которым необходимо обеспечить бесперебойную работу даже при большом наплыве посетителей.

Но довольно теории, перейдём к практике. Представим, что ваш сайт вырос, просмотры растут, вы перенесли его на отдельный сервер — теперь можно радоваться новым возможностям и высокой пропускной способности. Так ли всё радужно на самом деле?

Что такое брут и с чем его едят

Слово «брут» или «брутфорс» произошло от английского brute force, что в переводе означает «грубая сила». Но к дракам это не имеет никакого отношения. Метод brute force — один из способов взлома или хакерской атаки. Его суть состоит в простом переборе огромного числа различных сочетаний символов с расчётом на то, что однажды взломщик подберёт нужную комбинацию — ваш пароль.

Первые кандидаты на разоблачение — простые пароли вроде “12345678”, “admin”, “qwerty” и прочие. Следом за ними идут популярные слова, имена, названия, даты. Брутфорсеры используют специальные словари, в которых содержатся тысячи примеров наиболее частых паролей. И поверьте, “alexandr01” или “parol1324” точно не относятся к разряду надёжных.

К сожалению, перед взломом могут не устоять даже наборы случайных символов, составленные по всем правилам: с заглавными буквами и знаками препинания. Хотя их шансы, несомненно, гораздо выше. Но в нашем случае проблема с брутом не ограничивается только сложностью пароля.

Что же значит «брутить дедики», и чем опасен взлом? Ответ на первый вопрос мы уже получили — злоумышленник начнёт предпринимать многократные попытки авторизации на вашем сервере, перебирая различные пароли. Для этого он будет использовать один из известных протоколов удалённого доступа: обычно это SSH (Secure Shell) у Linux-серверов и RDP (Remote Desktop Protocol) у Windows Server. Брут отличается от DDoS-атаки тем, что хакеру важно сохранить работоспособность ресурса, поскольку чаще всего он собирается использовать его для своих нужд.

Взлом причиняет вред уже на стадии попыток — система будет хранить логи неудачных входов, размер которых может достигать нескольких гигабайт. Если своевременно не очищать их, нагрузка станет довольно существенной. Чересчур активные и продолжительные атаки приведут к падению производительности и снижению скорости работы. При этом конфигурация, тип и версия операционной системы не играют роли — брутфорсу подвержены абсолютно любые серверы.

В случае успешного взлома хакер получает полный доступ к вашей удалённой машине, и далее возможны два варианта развития событий. Первый — злоумышленник начнёт «портить» ваши файлы и данные вплоть до их удаления, устанавливать вирусы и вредоносные программы. И второй — взломщик постарается вести себя как можно незаметнее, чтобы использовать сервер в своих целях. Например, для тех же DDoS-атак или для создания ботнета.

Чтобы обхитрить хакера, вы должны думать, как хакер

Теперь настало время ответить на главный вопрос: как уберечь сервер от брута? Один из самых простых советов, которым, тем не менее, не следует пренебрегать — своевременно обновлять систему и ПО сервера. Также можно установить ряд дополнительных программ и настроек. Рассмотрим несколько наиболее действенных стратегий.

Чекер

Первый и самый простой способ — установить специальную программу-чекер, которая будет проверять существующих на сервере пользователей. Вы сможете отслеживать IP-адреса, прокси, страну и город, что сразу позволит вычислить подозрительные аккаунты. Среди примеров таких программ: Lazy SSH, SSH checker, SSH Fresh checker для Linux-серверов.

Но чекер не предотвращает сам брут, а только находит тех, кому он удался. Поэтому для защиты от попыток взлома придётся покопаться в настройках сервера. Об этом ниже.

Смена порта

Довольно тривиальный, но иногда действенный метод — поменять номер порта. Обычно все брутфорс-атаки направлены на стандартный порт 22. В файле конфигурации можно изменить его на 23 или любой другой — тогда вероятность попытки взлома снизится в несколько раз. Правда, этот способ не защитит вас от более умных хакеров, которые «брутят» все открытые порты, а также от целевых атак, направленных на конкретного пользователя или сервер.

SSH-ключи

Самый надёжный вариант — вообще отказаться от авторизации по паролю и использовать SSH-ключи. Это более безопасный способ, поскольку ключи практически не поддаются расшифровке. Их можно сравнить с ключами от вашего дома: они полностью уникальны, и открыть дверь смогут только те, кому вы их доверите. Подробнее о создании и использовании SSH-ключей можно прочитать в нашей справке.

Ограничения на авторизацию

Если вы по каким-то причинам всё равно предпочитаете использовать пароли, можно задать более строгие требования к аутентификации. Например, ограничить доступные попытки входа, указать максимальное число активных пользователей, завести чёрный список IP-адресов, задать тайм-аут, в течение которого нельзя повторно запросить авторизацию, и так далее. Но учтите, что некоторые из этих способов могут создать дополнительные проблемы для «хороших» юзеров — например, если кто-то из них случайно введёт неправильный пароль несколько раз.

Что делать, если ничего не помогает

Вы поставили надёжный пароль, проверили активных пользователей, ограничили число авторизаций, но ресурс всё равно тормозит и медленно откликается? Возможно, злоумышленники успели проникнуть на сервер заранее и «замести следы», оставив бэкдор, или же придумали новые хитроумные способы обхода ваших методов защиты. Важно понимать, что ни один из описанных выше советов не даст 100% гарантии. И хотя центры обработки данных защищены от широкополосных атак, оградиться от целевого брута крайне сложно.

Взлом сервера и доступ злоумышленников к важным данным может привести к критическим последствиям и потере огромных сумм денег: например, из-за отсутствия защиты от брутфорса в системе бронирования могла пострадать 141 авиакомпания. Также известны случаи многократных попыток взлома сайтов, работающих на WordPress, с целью нелегального майнинга или дальнейших атак. Защита сервера от подобных ситуаций — непростая задача, требующая вмешательства высококвалифицированных специалистов по безопасности. Многие провайдеры вместе с арендой сервера предлагают услуги администрирования — поэтому, чтобы обезопасить «дедик», лучше доверить его профессионалам.

Например, в REG.RU администрирование Dedicated включает целый комплект услуг: это и установка операционной системы, и регулярные обновления, и резервное копирование, и, разумеется, защита от брутфорса. Аренда выделенного сервера с администрированием избавит вас от необходимости тратить время на постоянный мониторинг системы и оборудования. В этой ситуации лучше довериться опытным специалистам и не отвлекаться от более важных задач.

Итак, подводим итог: не забывайте о защите своего сервера, предпочитайте SSH-ключи стандартной авторизации и всегда создавайте только надёжные пароли. Не пренебрегайте профессиональными услугами администрирования, если для вас важна безопасность и сохранность данных. Помните: даже если вы используете выделенный сервер для личных нужд, это не значит, что он автоматически становится невидимым. Хакеры не дремлют!

Напишите в комментариях, сталкивались ли вы со взломом: может быть, кто-то получал доступ к вашему аккаунту в социальных сетях или почте? Удалось ли злоумышленнику реализовать свой коварный план? Надеемся, что советы в нашей статье помогут вам избежать взлома не только серверов, но и других ресурсов.

А если вы хотите узнать о способах защиты своего личного компьютера — рекомендуем к прочтению нашу статью Как защитить свой компьютер и смартфон от взлома.

Брутим дедики по-новому: свежий подход к программированию RDP-брутфорсеров

Содержание статьи

Разбор полетов

Developers, developers, developers!

Сначала добавим несколько констант в файл rdesktop.h, которые помогут

программе распознавать результат ввода пароля. Кстати говоря, в патче есть

функция брутфорса серверов под Win 2k, но он использует четвертую версию

протокола, которая не поддерживает автологин, поэтому пасс вбивается эмуляцией

кнопок. Нас такое не устраивает, так что Win 2000 мы поддерживать не будем.

if (!memcmp(os->text, LOGON_AUTH_FAILED, 3))

ExitProcess(2);

if((!memcmp(os->text, LOGON_MESSAGE_FAILED_XP, 18)) || (!memcmp(os->text,LOGON_MESSAGE_FAILED_2K3, 18)))

ExitProcess(3);

Этот код нужно вставлять в самом начале процедуры.

Поясню его действие.

Сам запуск процесса выглядит вот так:

Запуск процесса брута

QStringList slArgs;

slArgs

Как видишь, аргументы процессу передаются в QStringList, что очень удобно :).

Ну и, конечно же, не забудь в конструкторе класса сразу присоединить сигнал к

слоту:

Вот так выглядит слот главного потока, обрабатывающий результаты:

Обрабатываем результаты в главном потоке

К данному решению я пришел после массовой перекомпиляции моего R&D P Brute,

после выкладывания его исходников, школотой (не путать со школьниками!), которые

при малейших проблемах совершали действия сексуального характера с моим мозгом

(«А у меня не та версия mstscax.dll, что делать??», «А что значит ShowMessage(). «).

Один из индивидуумов, кстати, сам признался, что brain.dll и hands.lib у него

отсутствуют (спасибо sslBot за лог, поржал от души). Ну, да мы отвлеклись.

Итого у нас остались нерешенными две проблемы, устранение которых я поручаю

тебе:

На этом позволь откланяться. Удачного кодинга!

Благодарности

Хотелось бы поблагодарить следующих людей за помощь, оказанную при

написании брута:

Как взламывают Дедики?

Если раньше многочисленные бесплатные «дедики» в раздачах висели по несколько дней, то сейчас такую «халяву» забирают в течение нескольких минут.

Логично, что пользователи стараются найти другие способы заполучить бесплатную «выделенку» (выделенный сервер).

Если покупка сервера за деньги пользователям малоинтересна, то раздачи на тематических форумах и интернет-площадках это то, что они стараются не пропускать при любых условиях.

В целом, сейчас недостатка активных серверов под удаленные действия с ним не наблюдается,так как для получения используются различные методы взлома.

В этой статье подробно рассмотрим наиболее верные варианты бесплатного получения dedicated server.

Примеры программ для взлома Дедиков

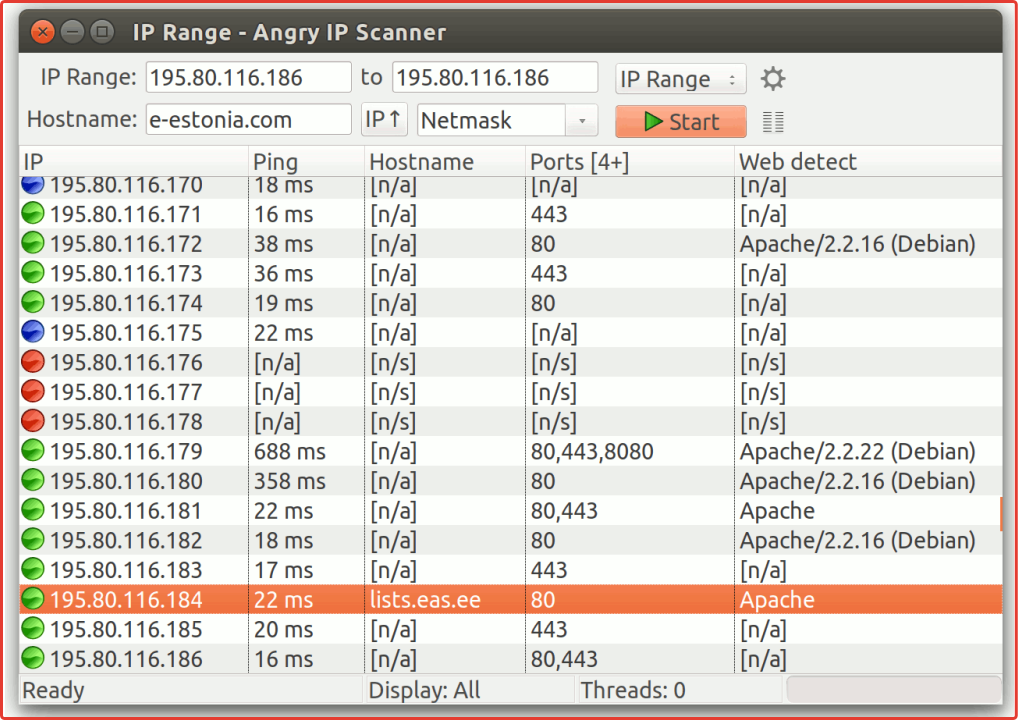

Для начало поиска нужного IP необходимо загрузить базу адресов и запустить подбор.

Утилита идеально адаптирована под работу над взломом дедиков, поэтому весьма часто используется даже профессиональными «хакерами».

Во втором случае все зависит от скорости подключения к интернету.

По большому счету, основная задача утилиты- генерирование паролей и логинов для новых аккаунтов. Наиболее часто используется при больших объемах брута.

На страницах с хакерским софтом нередко можно встретить статьи с информацией о том, как осуществить взлом дедиков через уязвимости.

К примеру, на хакерском портале http://www.hackersoft.ru/info/590 имеется подробный материал по взлому с использованием уязвимостей серверов.

В целом, взлом сервера для личного использования провернуть достаточно легко, обладая нужной информацией и программами.

На просторах тематических форумов по софту и взлому аккаунтов и серверов, имеется подробные мануалы по получению доступа ко всем видам dedicated server. Далее рассмотрим пошаговую инструкцию одного из методов взлома дедиков.

Инструкция по взлому Дедиков

Если Вам интересен бесплатный удаленный сервер, рекомендуем осуществить взлом дедиков через уязвимости.

Подробная инструкция с добычей дедика под управлением Windows размещена на тематическом форуме хакеров, по ссылке https://xakep.ru/2011/05/14/57047

Важно! Большая часть уязвимостей серверов устраняется администраторами достаточно оперативно, поэтому действовать нужно в кратчайшие сроки.

Интерфейс программы интуитивен, поэтому проблем с ее использованием не возникнет даже у неопытных пользователей.

Многим пользователя интересен вопрос о взломе игровых серверов, поэтому запрос «программа для взлома серверов майнкрафт» встречается довольно часто.

Отметим, что описанная инструкция вряд ли подойдет для получения доступа к игровому серверу, поэтому для этой цели необходимо найти специальную утилиту.

К примеру, на странице http://minecraft-cube.ru/skachat-programmu-minecraft-hack имеется подробная инструкция по использованию программы «Minecraft hack», которая часто используется многими игроками.

Как итог, отметим, что взлом выделенного сервера не требует больших усилий, если Вы имеете под рукой подробную инструкцию и все необходимые программы.

Если же Вам не хватает опыта для самостоятельного взлома, рекомендуем ознакомиться с видео мануалами на видеохостинге YouTube.

В любом случае, готовый дедик всегда можно приобрести на главной странице нашего магазина. В целом, приобрести готовый сервер намного легче, чем заниматься его брутом самостоятельно.

Купить сейчас Узнайте как правильно оформить заказ на нашем сайте!

В наше время взлом страниц Вконтакте стал очень популярной проблемой. Очень часто можно услышать от знакомых и друзей, мол «Меня взломали». В данной статье мы постараемся рассмотреть все вопросы, и.

С каждым годом количество интернет-ресурсов, подвергнутых блокировке со стороны провайдеров, возрастает. Основная причина этого – ограничения со стороны правительства, предписания которого.

В наше время существует реальная угроза потерять свой пароль от личного аккаунта в социальных сетях или от почты. Как правило, от потери пароля не спасают даже различные антивирусы и.

Популярность социальных сетей растет с каждым днем все больше, поэтому неудивительно, что многие пользователи желают использовать их в качестве рекламной площадки. Для хорошей рекламной.

В связи с различными политическими и социальными событиями отечественные провайдеры вынуждены блокировать некоторые интернет-ресурсы. По большей части данные ограничения инициируются.

Социальные сети давно стали неотъемлемой частью жизни современных людей. С каждым днем появляется все больше новых площадок для общения. Популярнейшими в России на данный момент считаются сервисы.

При огромном количестве современных мессенджеров ICQ продолжает пользоваться большой популярностью. Многие пользователи используют программу не только для обмена сообщениями, но и для раскрутки.

В нашей статье вы узнаете как защитить аккаунт инстаграм от взлома, мы рассмотрим способы которые могут помочь это сделать. Как известно, раскрученный аккаунт в инстаграм с большим количеством.

Брут дедиков по протоколу RDP.

Агния

Новичок

За окном уже светло, но Солнце ещё не взошло. Наверняка, оно уже и не взойдёт из-за плотного одеяла туч над крышей моего дома.

Упомянутые в статье программы определяются антивирусами как «вирус».

Поэтому, для пользования ими необходимо отключить антивирус на время работы программ, если таковые установлены на вашу машину.

Файловая система программы имеет следующий вид:

Двойной клик правой кнопкой мыши по исполняемому файлу запустит программу:

После процесса сканирования портов можно перейти к процессу брута дедиков.

Для этого предлагаю скачать программу NLBrute 1.2

Программа также портабельна, не требует установки.

Скачиваем и устанавливаем программу в любое желаемое для вас место.

У меня это c:\Program Files\NLB64\

Прежде чем начать брут, кроме списка компов с открытым портом 3389 необходимо подготовить список логинов и паролей для брута.

В моём списке логинов всего две строчки:

Сохраняем его в текстовый файл по адресу c:\Program Files\NLB64\login.txt

Список паролей также сохраним в папку с программой по адресу c:\Program Files\NLB64\pass.txt

Сегодня мой текстовик с паролями содержит всего 50 строчек:

Начать заполнение программы необходимо с вкладки «WORK FILES».

Если у вас перед глазами вот такая картинка, значит вы уже сообразили всё и без моих подсказок. Можно нажать на кнопку «GENERATE» и перейти на вкладку » SETTING»,

на которой необходимо выставить количество потоков для брута (зависит от ширины канала), таймаут, порт, количество попыток для подключения.

Теперь можно смело нажимать на кнопку «START » на вкладке «BRUTE «.

Процесс брута запущен.

И если вам повезёт, то по окончании этого процесса cбрученные дедики сохранятся в файле Good.txt в папке с программой.

В конце статьи предлагаю вашему вниманию первый попавшийся на YouTube ролик по теме:

Удачного брута.

Пусть ваши гуды имеют размер, отличный от нулевого )

[СЛИВ] ГАЙД ПО БРУТУ ДЕДИКОВ, ХИТРОСТИ БРУТА.

everyone

Опытный

everyone

Опытный

Брут дедиков. Так, как гайдов уже немало, постараюсь написать чего-нибудь нового.

А также, можно скачать программу IP-city и взять оттуда (обновил для вас списки ip в ней). Скачать, VirusTotal, HybridAnalysis.

Как получить ip-диапазоны:

Для обновления списков скачайте GeoLite Country CSV/ZIP и GeoLite City CSV/ZIP отсюда. Затем распакуйте csv файлы в папку с программой.

2. Я рассмотрю все самые лучшие программы для скана ip-диапазонов и какой подойдёт лучше для вас.

Буду использовать опять GUI, так как в ней тот же функционал, что и в консольной версии.

Скачать.VirusTotal.Использует новую технологию сканирования, благодаря подключению пк напрямую к выходящему в глобальную сеть роутеру.

Готово!

Порт 3389 знает каждый 2-й пользователь. Поэтому дедики могут часто попасться уже брученные. Чтобы избежать этого, используем вот эти порты: 3350-3500,139, 4899,5900,4444.

После сканирования можете проверить на подключение RDP программой rdp solid scanner v2.1. Это уменьшит кол-во мусора в разы.

PS знаю гайдов сейчас поданной теме жопой жуй, но я залил сюда, чтоб скидывать знакомым линк и сразу убрать вопрос, что такое дедик и как достать

PS весь софт юзайте на виртуалке или на песочнице, за потерю данных ответственности не несу