Что такое брандмауэр в информатике

Что такое брандмауэр? Определение | Типы | Принцип работы

Термин «брандмауэр» был применен к сетевой технологии в 1980-х годах, когда Интернет был довольно новым с точки зрения его подключения и использования во всем мире.

До брандмауэров для целей сетевой безопасности использовались ACL (сокращение от списков контроля доступа). Они располагались на маршрутизаторах и определяли, следует ли предоставлять доступ в сеть для отказа в доступе к определенным IP-адресам.

Но поскольку ACL не способны анализировать природу блокируемых пакетов, и они недостаточно мощны, чтобы не допускать угроз из сети, был разработан брандмауэр.

Ниже мы объяснили создание и типы межсетевых экранов, как они работают и каковы преимущества использования межсетевых экранов. Давайте начнем с основного вопроса.

Что такое брандмауэр?

Брандмауэр не обязательно является автономным устройством, но серверы или маршрутизаторы, интегрированные со специальным программным обеспечением для обеспечения функций безопасности. Брандмауэр можно установить как в программной, так и в аппаратной форме, либо в комбинации с ними.

Реализация должна быть выполнена таким образом, чтобы все входящие/исходящие пакеты в/из локальной сети (Intranet) проходили через межсетевой экран.

Как работает брандмауэр?

Брандмауэр анализирует каждый блок пакетов данных, входящих или выходящих из Интранета или главного компьютера. Основываясь на определенном наборе правил безопасности, брандмауэр может выполнять три действия:

Поясним на примере компании среднего размера с тысячей сотрудников. Предположим, что это IT-компания с сотнями компьютеров, которые все подключены через сетевые карты.

Компании понадобится как минимум одно подключение, чтобы связать эти компьютеры с внешней сетью (Интернетом). Допустим, линия X1 соединяет внутреннюю сеть (Интранет) с Интернетом.

В этом случае компания должна установить брандмауэр на линии X1 (и/или на каждом компьютере в Интранете). Без мощного брандмауэра все эти компьютеры станут уязвимы для внешних угроз.

Если кто-либо из сотрудников совершит ошибку и оставит дыру в безопасности, злоумышленники (в интернете) могут воспользоваться этой дырой, чтобы прощупать внутренние компьютеры и установить соединение.

Однако при наличии брандмауэра они могут предотвратить опасный трафик. Компания может устанавливать политики безопасности; например, если они решат не разрешать FTP-соединения, то брандмауэр заблокирует весь общедоступный FTP-трафик из и во внешнюю сеть.

Брандмауэр не только ограничивает нежелательный трафик, но также блокирует заражение хост-компьютеров вредоносными программами.

Различные типы брандмауэров

Брандмауэры можно разделить на две группы: брандмауэры на базе хоста и сетевые брандмауэры. Хотя оба брандмауэра играют важную роль в обеспечении безопасности данных, каждый из них имеет свои преимущества и недостатки.

Основанные на хосте межсетевые экраны размещаются непосредственно на компьютере для управления пакетами данных, поступающими и выходящими из машины. Это может быть служба или программа, выполняющаяся в фоновом режиме как часть приложений агента или операционной системы.

Сетевые межсетевые экраны размещаются в локальных, глобальных сетях и интрасетях. Они фильтруют трафик между двумя или более сетями. Это могут быть аппаратные компьютерные устройства или программы, работающие на оборудовании общего назначения.

Существуют различные типы межсетевых экранов, которые обеспечивают разные уровни защиты для сетей и хост-компьютеров. Мы объяснили наиболее распространенные из них:

1. Пакетные фильтры

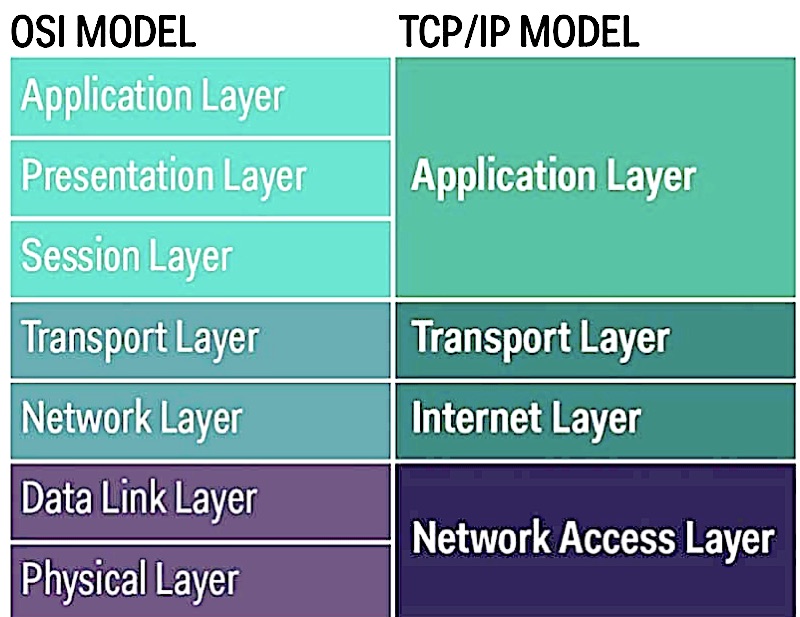

Поскольку он работает на более низком уровне TCP/IP (набор коммуникационных протоколов, используемых в Интернете), он также называется брандмауэром сетевого уровня.

Пакетные фильтры используются во многих версиях Unix, OpenBSD, Linux и Mac OS X. Например, ipfirewall используется во FreeBSD, iptables в Linux, NPF в NetBSD и PF в Mac OS X (>10.4).

2. Фильтры с отслеживанием состояния

Более конкретно, фильтры с отслеживанием состояния отслеживают IP-адреса и порты, участвующие в соединении, а также порядковые номера пакетов, пересекающих соединение. Это позволяет им изучать конкретные разговоры между двумя конечными точками.

Однако эти брандмауэры уязвимы для DoS-атак, которые включают в себя заполнение целевой машины избыточными запросами в попытке перегрузить хост-компьютер и предотвратить выполнение законных запросов.

3. Брандмауэры приложений

Он работает путем анализа идентификатора процесса пакетов данных в соответствии с предопределенными правилами передачи данных для локальной сети или хост-компьютера. Брандмауэр подключается к вызовам сокетов для фильтрации соединений между прикладными слоями и нижними слоями в модели OSI.

Некоторые сервисы, выполняемые прикладными брандмауэрами, включают обработку данных, выполнение приложений, блокирование выполнения вредоносных программ и многое другое. Современные прикладные брандмауэры также способны разгружать шифрование с серверов, консолидировать аутентификацию и блокировать содержимое, нарушающее политики безопасности.

4. Брандмауэры нового поколения

Проще говоря, брандмауэры нового поколения включают в себя несколько дополнительных функций, таких как интегрированная система предотвращения вторжений, «облачная» система сбора информации об угрозах, а также система оповещения и контроля над приложениями.

Они используют более тщательный стиль проверки, анализируя полезную нагрузку пакетов и соответствующие сигнатуры на наличие вредоносных программ, атак, которые можно использовать, и других вредоносных действий.

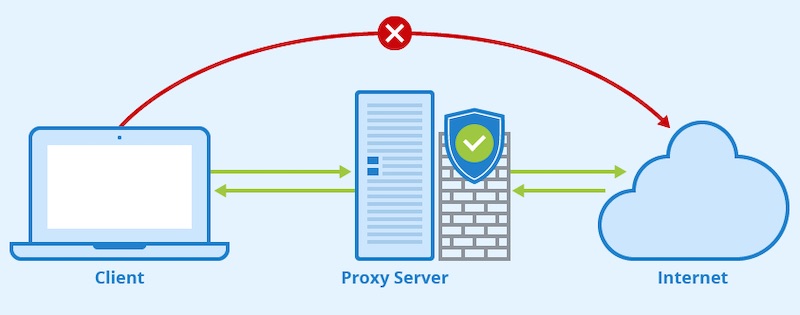

5. Прокси

Прокси-сервер может также действовать в качестве брандмауэра, скрывая IP-адрес пользователя и передавая данные вперед. В основном он используется для анонимных запросов от пользователей и машин локальной сети.

В отличие от традиционных брандмауэров, прокси-серверы фильтруют сетевой трафик на уровне приложений. Они отслеживают трафик для протоколов уровня 7, таких как FTP и HTTP, и используют как отслеживание состояния, так и глубокую проверку пакетов для анализа вредоносного трафика.

В дополнение к безопасности современные прокси-серверы также обеспечивают более высокую производительность (благодаря частоте кэширования запрашиваемых ресурсов) и средство исправления ошибок (путем автоматического исправления ошибок в прокси-содержимом).

6. Преобразование сетевых адресов

По мере того, как брандмауэры становились все более популярными, возникала еще одна проблема: число доступных адресов IPv4 уменьшалось с угрозой исчерпания. Исследователи разработали различные механизмы для решения этой проблемы. Одним из таких механизмов является преобразование сетевых адресов (NAT).

В NAT пространство IP-адресов преобразуется в другое путем изменения информации о сетевом адресе в IP-заголовке пакетов во время их передачи через устройство маршрутизации трафика. Это позволяет повторно использовать одни и те же наборы IP-адресов в различных частях Интернета.

NAT поддерживает все основные протоколы (такие как электронная почта и просмотр веб-страниц), которые требуются миллиардам клиентских систем, ежедневно получающих доступ к интернету. Он стал популярным, потому что он минимизирует потребность в глобально маршрутизируемых интернет-адресах с небольшой конфигурацией.

Преимущества

Постоянно подключенные широкополосные соединения являются точкой входа для злоумышленников, которые хотят попасть в вашу сеть/компьютер. Политики брандмауэра, наряду с антивирусным инструментом, усиливают безопасность Вашего устройства.

Они обнаруживают вирусы, трояны, червей и шпионские программы и защищают хакеров от ваших устройств. Они также снижают риск того, что кейлоггеры будут следить за вами.

Помимо блокирования вредоносного трафика, устройства брандмауэра предоставляют несколько полезных функций для сети Интернет. Например, они могут выступать в качестве DHCP или VPN сервера для вашей сети.

Благодаря передовым технологиям, брандмауэры становятся все более сложными. В ближайшем будущем они будут сосредоточены на информации более высокого уровня, чтобы стать ситуационно осведомленными. Искусственный интеллект позволит брандмауэрам более активно атаковать злоумышленников, не нарушая при этом связь между машинами.

Брандмауэр

Кроме того, эти инструменты будут использоваться для повышения безопасности и защиты всех компьютерных устройств, подключенных к определенной сети, такой как локальная вычислительная сеть (LAN) или Интернет. Они рассматриваются в качестве неотъемлемой части для обеспечения всеобъемлющей безопасности и охраны в рамках сети. Брандмауэр встроен в широкий спектр сетевых устройств для фильтрации трафика и снижения риска того, что вредоносные пакеты, проходящие через общедоступный Интернет, могут повлиять на безопасность частной сети. [2] Одним словом, брандмауэр обычно защищает ресурсы, проверяет доступ, управляет и контролирует сетевой трафик, записи и отчеты о событиях и выступает в качестве посредника.

Cодержание

Функциональность

Основная задача брандмауэра состоит в том, чтобы держать разрушительные силы подальше от ваших устройств. Его задача похожа на реальный брандмауэр, который не позволяет огню распространяться из одного места в другое. Если есть входящий пакет информации, помеченный фильтрами, то он не может быть пропущен. Это происходит потому, что когда есть пакет, проходящий через стену фильтрации пакетов, все исходные и конечные адреса, протокол и номер порта назначения проверяются.

Ниже перечислены различные типы брандмауэров и их функции:

Брандмауэр на базе прокси-сервера

Он действует как шлюз между конечными пользователями, которые запрашивают данные, и источником данных. Все устройства хоста, подключаемые к прокси-серверу, будут иметь отдельное подключение к источнику данных. Этот брандмауэр может фильтровать их для внедрения политик и маскировки местоположения устройства получателя, а также для защиты устройства и сети получателя.

Брандмауэр с контролем состояния

Этот брандмауэр отслеживает область информации о соединениях и делает ненужным для брандмауэра осматривать каждый пакет. Благодаря этому уменьшается задержка, создаваемая брандмауэром. Брандмауэр с контролем состояния соединений просто проверяет сетевой трафик, чтобы определить, связан ли один пакет с другим пакетом.

Брандмауэры веб-приложений

Он защищает серверы, поддерживающие веб-приложения и Интернет, от специфических HTML-атак, таких как межсайтовый скриптинг, SQL-инъекции и другие. Это определяет, должен ли каждый клиент, пытающийся дозвониться до сервера, иметь доступ.

Брандмауэры нового поколения

Этот тип брандмауэра включает правила для того, что отдельным приложениям и пользователям разрешено делать только. Он сливается с данными, полученными с помощью других технологий, чтобы принимать более обоснованные решения о том, какой трафик разрешать и какой трафик снижать. Брандмауэр следующего поколения также работает путем фильтрации сетевого и интернет-трафика на основе приложений или типов трафика с использованием определенных портов.

Эти типы брандмауэров развивались годами, становясь прогрессивными, и они требуют больше параметров при рассмотрении вопроса о том, следует ли пропускать или нет трафик. [3]

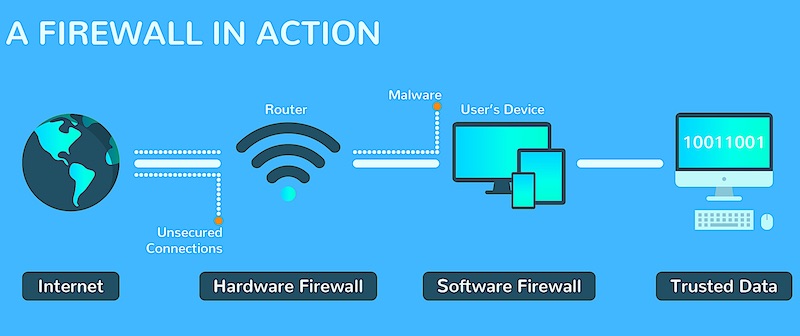

Аппаратное и программное обеспечение

Программный брандмауэр

Это сделано для того, чтобы защитить компьютерные устройства, заблокировав некоторые программы от отправки и получения информации из локальной сети или из Интернета. Он устанавливается в компьютерные устройства, как и любое другое программное обеспечение, которое может быть настроено.

Аппаратный брандмауэр

Этот брандмауэр установлен на всех сетевых маршрутизаторах, которые можно настроить на экране настройки маршрутизатора. Аппаратный брандмауэр обычно используется в широкополосных маршрутизаторах. [4]

Методы брандмауэра

Ниже перечислены несколько типов техник брандмауэра:

Пакетный фильтр

Шлюз приложений

Он использует и применяет механизмы безопасности к конкретным приложениям. Это также очень эффективно, но приводит к снижению производительности.

Шлюз уровня контура

Он также применяет механизм безопасности, если TCP или UDP соединение уже установлено. Если соединение уже установлено, пакеты могут протекать между хостами без дополнительной проверки.

Прокси-сервер

Этот метод перехватывает все сообщения, которые поступают в сеть и покидают ее. Он скрывает истинные сетевые адреса.

В реальной жизни существует множество брандмауэров, использующих две или более из этих технологий.

Брандмауэр внес большой вклад в жизнь людей, особенно с точки зрения конфиденциальности. Это делает жизнь не только компьютерных устройств, но и людей безопасной и защищенной. Благодаря этому он помогает блокировать вредоносные программы, предотвращая заражение системы потенциальными вредоносными программами, вирусами и троянскими конями. Более того, через брандмауэр будет меньше хакеров, которые могут привести к потере данных и повреждению компьютерных устройств.

История

Термин брандмауэр использовался в конце 1980-х годов для обозначения сетевых технологий, которые появились в то время, когда Интернет был достаточно новым с точки зрения глобального использования и подключения. Этот термин относится к стене, предназначенной для того, чтобы ограничить пожар в здании. Предшественниками межсетевых экранов для сетевой безопасности были маршрутизаторы, использовавшиеся в конце 1980-х годов.

Общие вопросы и решения

Общая проблема, с которой сталкивается большинство людей, заключается в том, что они уязвимы для вторжения в частную жизнь каждый раз, когда находятся в сети с высокоскоростным подключением к Интернету. Это следующие ситуации, о которых человек должен знать, и ситуации, когда важен персональный брандмауэр:

При всех этих ситуациях персональный брандмауэр очень легко настраивается, чтобы человек мог легко создавать политики безопасности в соответствии с индивидуальными потребностями. [5]

Что такое Брандмауэр, зачем нужна защита компьютера и как ее настроить

Содержание

Содержание

Вопросы сетевой безопасности остро стоят не только в корпоративном секторе, но и среди обычных пользователей. Защитить компьютер от внешних вторжений позволяет не только антивирус — брандмауэр является мощным средством контроля трафика.

Что такое брандмауэр

Брандмауэр или фаерволл — это системная утилита (сетевой экран) для контроля и фильтрации входящего/исходящего трафика. Брандмауэр стал неотъемлемой частью операционных систем Windows, начиная с версии XP SP2. В более ранних системах использовался Internet Connection Firewall, который по умолчанию был отключен. Это привело к глобальным атакам червей, таких как Blaster и Sasser, которые суммарно заразили более 350 тысяч компьютеров по всему миру в 2003 и 2004 годах.

Брандмауэр может быть как для отдельного компьютера, так и для всей локальной сети. В общем случае брандмауэр выполняет следующие функции:

Брандмауэр есть не только в операционных системах. ПО маршрутизаторов также включает встроенный фаерволл, который обычно настраивается через веб-интерфейс.

Брандмауэр способен анализировать абсолютно весь исходящий и входящий трафик, а также динамически открывать порты для конкретных приложений. Что конкретно из трафика будет блокировать брандмауэр, зависит от пользовательских настроек, а также внутренней базы, которая позволяет идентифицировать потенциально нежелательное содержимое.

Фильтры работают на нескольких уровнях модели OSI. Например, брандмауэр способен выполнять фильтрацию пакетов (сетевой уровень), контролировать шлюзы (сеансовый и прикладной уровни). Для каждого уровня используется свой гибкий фильтр. Например, на сетевом уровне брандмауэр анализирует заголовок IP-пакета: адреса получателя и отправителя, информацию о протоколе и приложении, номера портов. Собранная информация сравнивается с таблицей правил, после чего принимается решение — пропустить или отбраковать пакет.

Модель OSI

Тип данных

Уровень

Функции

Доступ к сетевым службам

Представление и шифрование данных

Управление сеансом связи

Прямая связь между конечными пунктами

Определение маршрута и логическая адресация

Работа со средой передачи и двоичными данными

Например, известный вирус WannaCry атаковал TCP-порт 445, который на большинстве компьютеров был открыт.

От чего защищает брандмауэр, а с чем не поможет

Брандмауэр — это первая линия обороны вашего компьютера, которая позволяет с высокой эффективностью справиться со следующими видами угроз:

Брандмауэр не способен обеспечить полную защиту вашего компьютера. Есть ряд угроз, с которыми ему не справиться. Первое — вирусы и черви, которые уже попали на компьютер. Брандмауэр сканирует только сетевой трафик и не анализирует непосредственно файловую систему. Именно поэтому на компьютерах обязательно должен быть полноценный антивирус, который обнаруживает и удаляет уже действующие вирусы.

Брандмауэр не способен защитить вас от вредоносных ссылок, которые вы получаете через спам в электронной почте. Также компьютер может заразиться вредоносным ПО не через сеть — USB-накопители, оптические диски, карты памяти и так далее. Чтение и копирование файлов с этих носителей брандмауэр никак не контролирует.

Многие антивирусы также способны анализировать сетевой трафик, но обычно эта функция не главная.

Плюсы и минусы использования брандмауэра

Главный плюс использования — повышение безопасности. В корпоративном секторе это обязательная защита, которая предотвратит вторжения извне, ограничит доступ в интернет сотрудникам и сделает безопасным передачу файлов по FTP и другим протоколам. Для обычных пользователей брандмауэр уменьшит шанс заражения червями, а также ограничит деятельность «подозрительных» программ.

Использование брандмауэра в операционной системе сопряжено с несколькими минусами:

Если на компьютере множество программ, то пользователям придется добавлять десятки разнообразных правил, но это позволит исключить ложные срабатывания и всецело взять трафик под контроль.

Включение и отключение брандмауэра в разных ОС

Как правило, брандмауэр включен в системах автоматически. Если вам необходимо его временно отключить, то сделать это можно в настройках операционной системы.

Windows 7

Чтобы включить брандмауэр в «семерке», вам необходимо выполнить следующие действия:

Если вам нужно посмотреть или изменить действующие правила, то необходимо перейти из окна брандмауэра в «Дополнительные параметры». Там вы можете увидеть все ограничения на исходящий и входящий трафик, а также создавать собственные правила.

При первом запуске некоторых приложений, для которых в брандмауэре нет правил, вы получите всплывающее окно. В нем можно разрешить доступ программе в общественных или частных сетях.

Windows 10

Включение и отключение брандмауэра в «десятке» выполняется аналогичным способом — через панель управлении и соответствующий подпункт. Визуально интерфейс соответствует окнам из Windows 7.

В Windows 10 также появилась возможность более тонкой настройки работы брандмауэра. В «Защитнике Windows» вы можете настроить отдельно утилиту не только для частных и общественных сетей, но и для домена.

Если через стандартные настройки брандмауэр не отключается или не запускается, то стоит проверить работу службы. Открыть окно всех служб вы можете через команду «services.msc», которую следует набрать в строке поиска. В свойствах службы брандмауэра вы можете запустить или остановить ее.

MacOS

Несмотря на то, что MacOS является закрытой операционной системой, она также подвергается многочисленным угрозам со стороны злоумышленников. Компания AV-TEST провела исследование и выяснила, что в 2020 году для системы было создано более 670 тысяч разнообразных вирусов и червей. Как показывает график, число опасностей по сравнению с предыдущими годами растет многократно. Однако этот показатель не сравнится с числом вредоносного ПО для Windows — 91 миллион.

Использование брандмауэра в MacOS становится как никогда актуальным. Включить его на устройствах под управлением OS X V10.6 или новее вы можете следующим образом:

Во вкладке конфиденциальность выставляются запреты на отслеживание геолокации для конкретных программ.

Включение и отключение брандмауэра на Linux

Семейство систем Linux достаточно большое, поэтому мы расскажем о распространенном решении UFW (Uncomplicated Firewall). Это популярный инструмент командной строки для настройки и управления брандмауэром в дистрибутивах Ubuntu и Debian. Для работы вам необходимо писать все команды с правами суперпользователя (sudo).

Установка выполняется через команду sudo apt install ufw. Далее выполните действия:

По умолчанию брандмауэр отклоняет все входящие соединения и разрешает только исходящие подключения, поэтому первые придется разрешать вручную. Вы можете разрешить все входящие пакеты, но безопаснее всего сделать разрешения для каждой отдельной службы, используя команды: ufw allow имя_службы, ufw allow порт и ufw allow порт/протокол.

Альтернативы встроенному брандмауэру

Несмотря на высокую эффективность встроенного в Windows брандмауэра, многие компании предлагают свои альтернативы, начиная от домашнего софта и заканчивая корпоративными решениями.

Бесплатный брандмауэр от компании Comodo имеет интуитивно-понятный интерфейс и достаточный функционал для защиты домашних и корпоративных компьютеров. Comodo Firewall обеспечивает защиту от интернет-атак, переполнения буфера, несанкционированного доступа и не только. В программе имеется блокировщик рекламы и настраиваемые DNS-серверы.

TinyWall. Бесплатный домашний брандмауэр, который чаще всего используется для расширения возможностей стандартного защитника Windows. Софт имеет простой интерфейс, практически не нагружает систему, а также позволяет быстро добавлять различные исключения, включая списки портов и доменов. Если настройка в стандартном брандмауэре вам кажется слишком сложной, то стоит установить TinyWall. Софт переведен на русский.

PrivateFirewall. Бесплатный брандмауэр для Windows только на английском языке. Утилита позволяет выставить один из нескольких уровней безопасности, сканировать порты, защитить систему от вирусов, троянов, червей и других вредоносных программ. Несмотря на отсутствие русского языка, разобраться с программой не составит большого труда.

Обратите внимание, что большая часть брандмауэров после установки имеют минимальные правила блокировки, поэтому для лучшей защиты необходимо включить режим обучения или вручную выставить правила. Все представленные варианты отлично подходят для домашних ПК.

Брандмауэр в качестве межсетевого экрана также присутствует в крупных антивирусах, таких как Avira Internet Security, BitDefender Internet Security, Norton Security, Kaspersky Internet Security и других. Однако эти решения платные и часто имеют ограничение на количество устройств, поэтому они актуальны только для корпоративного сектора.